Desactivar la función de conexión automática a redes WiFi en el celular es una medida prioritaria que sugieren los expertos en ciberseguridad, quienes insisten en que esta simple acción puede proteger la privacidad y los datos personales, como contraseñas, de millones de usuarios cada vez que salen de casa.

La advertencia cobra especial relevancia en un contexto donde las redes WiFi públicas están en cafeterías, aeropuertos, hoteles y centros comerciales, ofreciendo comodidad, pero además, grandes riesgos para la seguridad digital.

PUBLICIDAD

Los especialistas en ciberseguridad subrayan que muchas personas desconocen los peligros asociados a la función de conexión automática a redes abiertas, una característica que, aunque práctica, puede exponer los dispositivos a ataques sofisticados sin que el usuario lo note.

Por qué es peligroso conectar el celular a redes WiFi públicas

El Instituto Nacional de Ciberseguridad de España (INCIBE) ha emitido reiteradas alertas sobre el uso de redes WiFi públicas, señalando que estas conexiones suelen carecer de medidas de protección adecuadas.

PUBLICIDAD

Según advierten, las redes WiFi públicas permiten que cualquier persona se conecte, lo que incrementa el riesgo de que los datos personales sean interceptados por terceros malintencionados.

Esta vulnerabilidad se agrava cuando los dispositivos se conectan automáticamente a redes abiertas o previamente registradas, una función que, lejos de ser inofensiva, representa una puerta de entrada para los atacantes.

PUBLICIDAD

Cómo pueden robar contraseñas y más datos a través de la conexión WiFi

El peligro radica en que los ciberdelincuentes pueden aprovechar estas conexiones para interceptar la información que circula entre el dispositivo y el punto de acceso.

Entre los datos más codiciados se encuentran las contraseñas, los datos bancarios y otra información confidencial que, de caer en manos equivocadas, puede tener consecuencias graves para la víctima.

PUBLICIDAD

Según los expertos, si se omite esta medida, cada día miles de dispositivos quedan expuestos a este tipo de amenazas, muchas veces sin que sus propietarios sean conscientes del riesgo.

Cuáles son los ciberataques más comunes en este tipo de conexiones

Uno de los ataques más comunes en este contexto es el conocido como “Man-in-the-Middle” o “hombre en el medio”. En este escenario, el atacante se sitúa entre el dispositivo del usuario y la red WiFi, monitorizando todo el tráfico de datos que circula entre ambos.

PUBLICIDAD

El ciberdelincuente puede ver toda la actividad en la red, desde mensajes hasta credenciales de acceso, sin que el usuario perciba ninguna anomalía en la conexión, explican los especialistas. Este tipo de ataque resulta muy peligroso porque no requiere que la víctima realice ninguna acción más allá de conectarse a una red pública.

Otra táctica frecuente es la creación de “redes trampa”, en las que el atacante configura una red WiFi con el mismo nombre y características que la original, incluso replicando la página de inicio.

PUBLICIDAD

Si el dispositivo del usuario se conecta a esta señal, el atacante puede monitorizar toda la actividad y, en el peor de los casos, tomar el control del terminal. Este método explota la confianza del usuario y la tendencia de los dispositivos a conectarse automáticamente a puntos de acceso previamente registrados.

Cómo evitar ser víctima de estos ataques cibernéticos

Ante este escenario, la pauta principal sugerida por los expertos es desactivar el WiFi al salir de casa, sobre todo si el dispositivo tiende a conectarse automáticamente a redes abiertas.

PUBLICIDAD

Para quienes buscan una solución más cómoda, tanto Android como iPhone ofrecen opciones para automatizar esta función. En el caso de Android, apps permiten programar la desactivación del WiFi al abandonar el domicilio, mientras que en iPhone es desde la app Atajos.

El INCIBE complementa esta pauta con una serie de medidas adicionales para reforzar la seguridad de los dispositivos. Entre ellas destaca el uso de una VPN (red privada virtual) para cifrar la conexión y dificultar la interceptación de datos por parte de terceros.

PUBLICIDAD

PUBLICIDAD

PUBLICIDAD

Últimas Noticias

Apple cancela una de las funciones más esperadas para el Apple Watch

Después de años de rumores y patentes, Apple finalmente habría abandonado el desarrollo del lector de huellas para sus relojes inteligentes

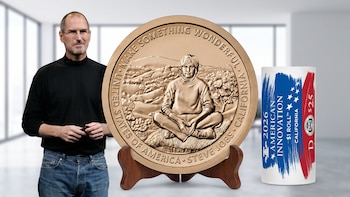

Steve Jobs llega a las monedas de un dólar: así es la edición especial para coleccionistas

Los coleccionistas pueden adquirir rollos de 25 unidades desde USD 61

Cuánto tiempo tarda WhatsApp en cerrar de forma definitiva una cuenta que no se utiliza

Descubre qué ocurre con tus mensajes, fotos y contactos cuando la cuenta se borra por inactividad, y sigue los pasos recomendados por la plataforma para cambiar de número sin perder información

Copa Mundial 2026: cómo crear mi propia lamina de Panini gratis con Gemini, la IA de Google

Es necesario que utilices una fotografía tuya bien iluminada y de frente

Google dice que su IA asiste al médico: el estudio muestra que ya lo reemplaza en la mitad de la consulta

En 68 de 140 dimensiones clínicas evaluadas, el sistema iguala o supera a un médico de atención primaria, pero Google lo presenta como herramienta de apoyo