Google Chrome y Microsoft Windows 11 publicaron nuevas actualizaciones de seguridad que corrigen cerca de 200 vulnerabilidades, varias de ellas consideradas críticas y potencialmente explotables para ejecutar código malicioso, robar información o comprometer sistemas completos.

Google corrigió 79 fallos en Chrome, incluyendo 14 vulnerabilidades críticas relacionadas principalmente con errores de gestión de memoria. Microsoft, por su parte, lanzó su tradicional Patch Tuesday de mayo de 2026 con parches para 120 vulnerabilidades, de las cuales 17 fueron clasificadas como críticas.

PUBLICIDAD

Aunque ninguna de las compañías confirmó ataques zero-day activos en esta ronda de actualizaciones, expertos en ciberseguridad advierten que retrasar la instalación de los parches puede dejar expuestos a usuarios y empresas frente a nuevas campañas de explotación.

Chrome corrige errores que podrían permitir ataques con solo visitar una página

La nueva versión estable de Chrome eleva el navegador a la edición 148.0.7778.167/168 para Windows y macOS, y 148.0.7778.167 en Linux. Google indicó que la distribución se realizará progresivamente, aunque los usuarios pueden actualizar manualmente desde el menú de configuración del navegador.

PUBLICIDAD

Gran parte de los fallos corregidos corresponden a vulnerabilidades de memoria, una categoría especialmente sensible en navegadores modernos porque puede ser utilizada para ejecutar código arbitrario.

Entre los errores detectados aparecen problemas como:

PUBLICIDAD

- use-after-free,

- heap buffer overflow,

- integer overflow,

- validación insuficiente de entradas,

- fallos en el ciclo de vida de objetos.

En términos prácticos, estos fallos podrían permitir que un atacante tome control parcial del sistema simplemente haciendo que la víctima visite un sitio web manipulado o abra contenido malicioso desde Internet.

WebML, Blink y Skia entre los componentes afectados

Uno de los fallos más importantes corregidos por Google es CVE-2026-8509, un desbordamiento de búfer en WebML, componente relacionado con funciones de aprendizaje automático dentro del navegador.

PUBLICIDAD

También destaca CVE-2026-8510, un error crítico en Skia, el motor gráfico utilizado por Chrome. Ambas vulnerabilidades fueron consideradas de alto impacto debido a su potencial para comprometer sistemas mediante corrupción de memoria.

La actualización también corrige vulnerabilidades en componentes como:

PUBLICIDAD

- Blink,

- UI,

- FileSystem,

- Downloads,

- HID,

- WebShare,

- Payments,

- ANGLE,

- Tab Groups.

Google mantiene restringidos los detalles técnicos de muchos fallos hasta que la mayoría de usuarios haya instalado las actualizaciones. La medida busca evitar que ciberdelincuentes desarrollen exploits funcionales a partir del análisis de los parches.

Microsoft corrige 120 vulnerabilidades en Windows y Office

El paquete de seguridad de Microsoft incluye correcciones para múltiples componentes de Windows 11, Office y servicios empresariales utilizados en entornos corporativos.

PUBLICIDAD

Según la compañía, las vulnerabilidades corregidas incluyen:

- 61 fallos de elevación de privilegios,

- 31 de ejecución remota de código,

- 14 de divulgación de información,

- 13 de suplantación,

- 8 de denegación de servicio,

- 6 de omisión de funciones de seguridad.

Entre los sistemas afectados aparecen:

PUBLICIDAD

- Microsoft Office,

- Word,

- Excel,

- SharePoint Server,

- Windows DNS Client,

- Hyper-V,

- Windows GDI,

- Netlogon,

- Windows Native WiFi Miniport Driver.

Office sigue siendo una de las principales puertas de entrada

Microsoft advirtió especialmente sobre vulnerabilidades presentes en Word y Excel que podrían permitir ejecución remota de código mediante documentos manipulados.

Este tipo de ataques sigue siendo uno de los métodos más utilizados por ciberdelincuentes, especialmente a través de correos electrónicos falsos que simulan facturas, currículos, contratos o documentos administrativos.

PUBLICIDAD

En algunos casos, la explotación puede ocurrir incluso desde el panel de vista previa, sin que el usuario abra completamente el archivo adjunto.

Por ello, especialistas recomiendan que empresas y usuarios actualicen inmediatamente equipos utilizados para correo corporativo, departamentos financieros, recursos humanos y áreas administrativas.

SharePoint y DNS también presentan riesgos importantes

Entre los fallos críticos destaca CVE-2026-40365, una vulnerabilidad en Microsoft SharePoint Server que permitiría a un atacante autenticado ejecutar código remoto en servidores vulnerables.

También sobresale CVE-2026-41096, un fallo en Windows DNS Client mediante el cual un servidor DNS malicioso podría provocar corrupción de memoria y ejecutar código en el sistema afectado.

Otro caso relevante es CVE-2026-35421, una vulnerabilidad en Windows GDI que podría explotarse mediante archivos EMF manipulados abiertos incluso con aplicaciones simples como Microsoft Paint.

Por qué es importante actualizar cuanto antes

Las actualizaciones de seguridad no solo corrigen errores conocidos. También reducen la posibilidad de que atacantes analicen los parches y desarrollen herramientas automáticas para explotar sistemas que aún no fueron actualizados.

En el caso de Chrome y Windows, los riesgos son especialmente altos porque se trata de dos de las plataformas más utilizadas del mundo tanto por usuarios domésticos como por empresas.

Por ello, expertos recomiendan instalar las actualizaciones lo antes posible y mantener activadas las funciones automáticas de parcheo para reducir la exposición frente a nuevas amenazas digitales.

PUBLICIDAD

PUBLICIDAD

Últimas Noticias

Nvidia busca la perfección: ahora desarrolla robots que actúan igual que en las simulaciones

En colaboración con FANUC, presentan una plataforma que sincroniza dispositivos virtuales y reales en la industria

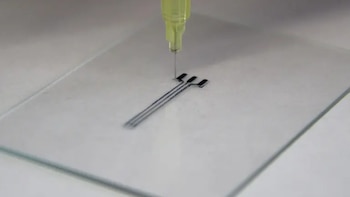

El último avance en biotecnología: el implante elástico en 3D que reduce la presión arterial

El dispositivo busca ofrecer opciones más eficaces y menos invasivas para tratar hipertensión resistente

Juego gratis en Steam: reclama este título de terror y quédatelo para siempre

Terrors to Unveil - Day Off es un videojuego de terror psicológico desarrollado por el estudio Psycho que sumerge a los jugadores en relatos inquietantes

Dos nuevos juegos gratis llegan a Epic Games Store y uno de ellos es protagonizado por Batman

Los usuarios de PC podrán reclamar gratis dos nuevos videojuegos hasta el 21 de mayo y conservarlos para siempre en su biblioteca digital

Así entrenan a la inteligencia artificial para reducir errores y respuestas inventadas

La investigación publicada en Nature plantea una nueva forma de entrenamiento que permitiría a la IA admitir dudas en lugar de responder con información incorrecta