La clonación de cuentas de WhatsApp se ha convertido en una de las amenazas más frecuentes en el entorno digital, impulsada por técnicas cada vez más sofisticadas de los ciberdelincuentes. Este tipo de ataque no solo compromete la privacidad del usuario, sino que también pone en riesgo a su entorno cercano, ya que los estafadores utilizan la cuenta intervenida para engañar a familiares y amigos.

El mecanismo de clonación es relativamente simple, pero efectivo. Los atacantes comienzan obteniendo el número de teléfono de la víctima, ya sea a través de redes sociales, filtraciones de datos o bases de datos ilegales. Luego intentan registrar la cuenta en otro dispositivo, lo que activa el envío de un código de verificación por SMS al usuario legítimo.

PUBLICIDAD

El punto crítico ocurre cuando entra en juego la ingeniería social. Los delincuentes contactan a la víctima con mensajes que aparentan ser legítimos —como alertas de seguridad, promociones o solicitudes urgentes— y logran que comparta el código sin sospechar. Al hacerlo, entregan el acceso total a su cuenta.

Cómo operan los atacantes y qué buscan

Una vez dentro, los ciberdelincuentes toman control completo de la cuenta de WhatsApp. Desde allí pueden acceder a conversaciones, archivos y contactos. Su principal objetivo suele ser económico: envían mensajes a familiares o amigos solicitando dinero con excusas urgentes, aprovechando la confianza que genera la identidad suplantada.

PUBLICIDAD

En otros casos, buscan información personal para extorsionar o vender datos en mercados ilegales. Fotos, videos o conversaciones privadas pueden ser utilizados como herramientas de presión o fraude. El impacto, por tanto, no se limita a lo económico, sino que también puede afectar la reputación y la seguridad de la víctima y su entorno.

Señales para detectar una cuenta comprometida

Identificar a tiempo una posible clonación puede evitar mayores daños. Entre las señales más comunes se encuentran la imposibilidad de acceder a la cuenta, la aparición de mensajes o contactos desconocidos y cambios en la foto de perfil o estado sin autorización.

PUBLICIDAD

Otro indicio relevante es recibir códigos de verificación sin haberlos solicitado. Este tipo de alerta suele indicar que alguien está intentando registrar la cuenta en otro dispositivo.

Además, la propia aplicación permite revisar las sesiones activas. Si aparece un dispositivo desconocido, es fundamental cerrarlo de inmediato para recuperar el control.

Las medidas clave para protegerse

La prevención es la herramienta más efectiva frente a este tipo de ataques. WhatsApp incluye funciones diseñadas para reforzar la seguridad, siendo la verificación en dos pasos una de las más importantes.

PUBLICIDAD

Esta opción añade una capa adicional de protección al requerir un PIN de seis dígitos, además del código enviado por SMS. De esta forma, incluso si un atacante obtiene el código de verificación, no podrá acceder sin conocer ese PIN.

Activar esta función es un proceso sencillo desde la configuración de la aplicación, en la sección de cuenta. Sin embargo, su uso sigue siendo limitado entre muchos usuarios, lo que deja una puerta abierta para los ciberdelincuentes.

PUBLICIDAD

Buenas prácticas para evitar fraudes

Más allá de las herramientas técnicas, el comportamiento del usuario juega un rol clave. Meta recomienda no compartir el código de verificación ni el PIN, independientemente de quién lo solicite. Ninguna empresa legítima pedirá este tipo de información por mensaje o llamada.

También es recomendable utilizar contraseñas seguras en el dispositivo, limitar la visibilidad de la foto de perfil y evitar mostrar información personal en espacios públicos.

PUBLICIDAD

Desactivar la vista previa de mensajes en la pantalla de bloqueo puede evitar que terceros accedan a códigos sensibles, mientras que mantener el control físico del teléfono reduce el riesgo de accesos no autorizados.

PUBLICIDAD

PUBLICIDAD

Últimas Noticias

El nuevo lujo tecnológico: un televisor que se transforma en adorno cuando no lo ves

Cuando está apagado, la estructura oculta del televisor se integra como adorno en espacios exclusivos

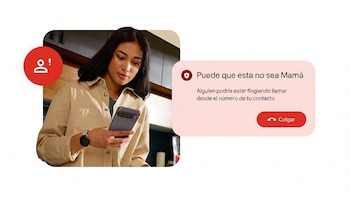

Así es la nueva función de Android para detectar llamadas falsas creadas con IA

La herramienta utiliza señales de autenticación en tiempo real entre dispositivos Android para verificar la identidad

¿La solución para los centros de datos orbitales? Presentan una batería preparada para el espacio

La batería Gen-ECB está diseñada para funcionar entre -80 °C y +60 °C

Robots humanoides se presentan en el más grande programa de talentos de EE. UU. y son ovacionados

La actuación fusionó danza, robótica y tecnología avanzada, lo que logró la aprobación total del jurado

Desarrollan sistema de aprendizaje que funciona como un “supercerebro”: en qué usarán este nuevo avance

La tecnología desarrollada en Suecia incorpora las leyes de la física en la inteligencia artificial