Una nueva variante del malware SparkCat ha encendido las alertas tras ser identificada en aplicaciones disponibles en la App Store de Apple y en Google Play.

El descubrimiento, realizado por Kaspersky, demuestra cómo los ciberdelincuentes pueden eludir los controles de seguridad y acceder a información confidencial de los usuarios de teléfonos inteligentes, infiltrándose en aplicaciones consideradas seguras y usando métodos avanzados para buscar y extraer datos altamente sensibles de quienes lo instalan.

Qué hace SparkCat: el malware que roba imágenes y datos financieros

El malware SparkCat se oculta dentro de aplicaciones que, a simple vista, parecen legítimas y confiables. Entre ellas se encuentran servicios de mensajería desarrollados para comunicación empresarial y aplicaciones de entrega de comida.

Los especialistas lograron identificar dos aplicaciones comprometidas en la App Store y una en Google Play, desde donde el código malicioso ya fue eliminado tras la notificación a Google y Apple.

Sin embargo, la amenaza no se limita solo a las tiendas oficiales. Los datos encontrados revelan que estas aplicaciones infectadas también se distribuyen a través de páginas web de terceros. Algunas de estas páginas incluso simulan la interfaz de la App Store cuando se accede desde un iPhone, engañando a los usuarios para que descarguen el programa malicioso creyendo que proviene de una fuente confiable.

El principal interés de SparkCat es la obtención de frases de recuperación y contraseñas de billeteras digitales de criptomonedas. El malware analiza las galerías de imágenes de los dispositivos comprometidos en busca de capturas de pantalla que puedan contener esas frases o códigos sensibles.

En la versión dirigida a Android, el análisis se centra en palabras clave en japonés, coreano y chino, lo que sugiere que la campaña está orientada principalmente a usuarios asiáticos con activos en criptoactivos. Por su parte, la variante para iOS busca frases en inglés, ampliando así su alcance a usuarios de distintas regiones.

Cómo llegan las las aplicaciones maliciosas a las tiendas oficiales

Las aplicaciones infectadas con SparkCat logran pasar los filtros de seguridad de la App Store y Google Play al presentarse como programas legítimos. Los desarrolladores maliciosos disfrazan el código malicioso en aplicaciones funcionales, como herramientas de mensajería o servicios de entrega de comida.

Una vez publicadas, las apps pasan por los sistemas de revisión automática, que pueden no detectar las rutinas ocultas del malware.

Tras ser descargadas por los usuarios, las aplicaciones solicitan permisos para acceder a la galería de fotos. Esta petición puede parecer razonable para una aplicación de mensajería o de intercambio de archivos, lo que reduce la sospecha de los usuarios. Una vez otorgado el permiso, el malware ejecuta su análisis en segundo plano y transfiere la información encontrada a los servidores de los atacantes.

Además, la distribución de SparkCat no se limita a los canales oficiales. Sitios web de terceros y páginas que imitan la interfaz de la App Store desde navegadores móviles representan un riesgo adicional, ya que pueden engañar incluso a usuarios cautelosos.

Cómo prevenir este tipo de ataques

Ante la sofisticación de SparkCat y su capacidad para eludir los controles tradicionales de las tiendas de aplicaciones, los especialistas recomiendan adoptar una serie de medidas preventivas para minimizar el riesgo de infección:

- Evitar almacenar capturas de pantalla con información sensible, como frases de recuperación de billeteras de criptomonedas, en la galería del teléfono. Es preferible guardar estos datos en aplicaciones especializadas, como gestores de contraseñas.

- Mantener una actitud cautelosa al descargar aplicaciones, incluso desde tiendas oficiales, ya que ninguna plataforma puede considerarse completamente libre de riesgos.

- Revisar los permisos solicitados por las aplicaciones y rechazar aquellos que parezcan innecesarios para el funcionamiento básico del programa.

Últimas Noticias

Microsoft planea un futuro donde Copilot se encargue de correos y tareas por ti

La diferencia clave respecto a modelos como OpenClaw radica en el enfoque en la seguridad

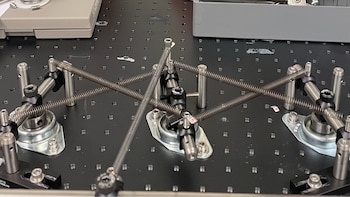

¿Sin enchufes? La revolucionaria computadora que funciona con resortes y calor ambiental

Investigadores del St. Olaf College y la Universidad de Syracuse desarrollaron máquinas lógicas que funcionan solo con componentes físicos

Xbox admite que Game Pass es “demasiado caro” y promete cambios

La inclusión de Call of Duty en la suscripción elevó su precio un 50% en el último año

Apple apostaría por el regreso de un icónico color para el próximo iPhone 18 Pro

El color negro estaría nuevamente ausente en la gama alta y quedaría reservado para las versiones estandar

Por qué Cartagena es el destino más buscado de los colombianos, según Booking

En Google, los usuarios acompañan sus búsquedas con términos como “vuelos baratos " para consultar más información sobre esta ciudad colombiana