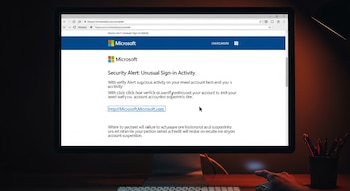

Un aumento reciente en los intentos de suplantación de identidad por correo electrónico emplea el dominio rnicrosoft.com, que imita a Microsoft, con el objetivo de engañar a los usuarios.

Este nuevo enfoque de phishing explota una trampa visual: las letras “r” y “n” juntas se confunden fácilmente con una “m” en muchas tipografías, dificultando la detección a simple vista.

La estrategia aprovecha que el cerebro humano interpreta palabras por familiaridad y no analiza cada carácter, lo que reduce la detección de dominios falsos, sobre todo en celulares donde la barra de direcciones suele abreviar las URLs y limita el espacio para la revisión visual.

Por qué este ciberataque es muy efectivo

Según citó Fox News, los expertos en ciberseguridad advierten que esta técnica resulta efectiva por la fidelidad con la que recrea la identidad gráfica de Microsoft. Los correos fraudulentos imitan el formato, los logos y el tono corporativo, generando una falsa sensación de autenticidad.

Esta confianza propicia que los usuarios introduzcan contraseñas, aprueben facturas apócrifas o descarguen archivos peligrosos sin advertir el engaño.

Además, los informes de seguridad destacan que, tras hacer clic en estos enlaces, los ciberdelincuentes reutilizan los dominios fraudulentos en distintas maniobras: phishing de credenciales, notificaciones de recursos humanos ficticias o solicitudes falsas de pagos.

Cuáles son las razones de que persistan esta modalidad de fraude

La persistencia de ataques de este tipo se explica por varios factores. La mayoría de los usuarios no revisa detenidamente cada carácter en las direcciones web, mientras que los diseños y mensajes familiares afianzan la confianza, sobre todo en jornadas de trabajo intensas.

También, el uso de pantallas pequeñas y enlaces recortados en teléfonos inteligentes incrementa el margen de error. La problemática no afecta únicamente a Microsoft; entidades bancarias, comercios, portales sanitarios y servicios estatales también quedan expuestos a esas técnicas.

El truco del dominio rnicrosoft.com no es la única variante. Otras formas de typosquatting utilizadas por los atacantes incluyen:

- El uso de números para reemplazar letras, como en micros0ft.com (sustitución de la letra “o” por el cero).

- La adición de palabras que suenan oficiales dentro del dominio, como microsoft-support.com.

- El uso de diferentes terminaciones de dominio, como microsoft.co.

Cómo evitar caer en esta modalidad de fraude cibernético

Para evitar caer en fraudes de typosquatting, los especialistas sugieren una serie de medidas. En primer lugar, ampliar y verificar siempre la dirección completa del remitente antes de hacer clic en cualquier enlace, vigilando letras anómalas como la combinación “rn” en vez de “m”, guiones inusuales o terminaciones de dominio extrañas.

Asimismo, sugieren obtener una vista previa de los enlaces: en computadoras, colocando el puntero sobre la URL, y en celulares, manteniendo pulsado el enlace para visualizar el destino real. Si el enlace no coincide plenamente con el sitio esperado, lo adecuado es ignorarlo.

Otra sugerencia es evitar acceder a enlaces incluidos en correos que soliciten acciones urgentes como cambios de contraseña o respuestas a alertas de seguridad.

Lo más seguro es abrir una nueva pestaña y dirigirse manualmente al sitio oficial guardado en marcadores, porque las compañías legítimas no requieren acciones a través de enlaces imprevistos. Esta rutina detiene gran parte de las tácticas de typosquatting.

Por qué es clave contar con un antivirus

Contar con un software antivirus actualizado en todos los dispositivos añade una capa extra de defensa, capaz de bloquear dominios de phishing conocidos, identificar descargas maliciosas y alertar antes de facilitar credenciales en portales peligrosos. No detectan todos los errores tipográficos, pero refuerzan la protección frente a despistes.

Finalmente, los expertos sugieren revisar el campo “Responder a” en los correos sospechosos. Muchos ciberataques redirigen respuestas a buzones ajenos a la empresa, señal de fraude.

Por esta razón, mantener la atención en estos detalles reduce el riesgo de caer en estafas digitales que, a la fecha, siguen aprovechando la ingeniería social y los descuidos en la interacción cotidiana con el correo.

Últimas Noticias

Investigadores del MIT fabrican en tres horas el motor eléctrico más barato del mundo: solo 50 centavos

Esta tecnología posibilita creación rápida y barata de dispositivos electrónicos en el punto de uso

El gesto oculto que reemplaza al botón ‘Seleccionar’ del iPhone y te permite agilizar su uso

Este método también agiliza la gestión de archivos y mensajes en las aplicaciones nativas del iPhone.

Capcom adelanta el lanzamiento de Pragmata, su nuevo juego de acción: tráiler y fecha

El juego ya dispone de una demo que invita a explorar rutas ocultas y repite partidas para descubrir nuevas maneras de sobrevivir

Qué método usar para limpiar la pantalla del televisor sin rayarla ni mancharla

Una limpieza ligera y regular ayuda a mantener la calidad de imagen y prolonga la vida útil del televisor

Esta es la app de IA que ha superado a ChatGPT tras la polémica del Pentágono

Este asistente conquista el primer lugar en descargas, impulsado por su rechazo al uso militar y de vigilancia