En la actualidad, proteger la red Wi-Fi del hogar se ha vuelto una tarea indispensable. No solo se trata de mantener una buena velocidad de conexión, sino también de evitar que extraños accedan a la red y pongan en riesgo la seguridad digital de los dispositivos conectados. A menudo, los usuarios desconocen que un intruso puede consumir gran parte del ancho de banda o incluso acceder a información privada almacenada en otros equipos vinculados a la misma red.

Por esa razón, revisar de forma periódica qué dispositivos están conectados al Wi-Fi se convirtió en una práctica esencial. Este proceso no requiere conocimientos técnicos avanzados y puede realizarse de dos maneras principales: mediante aplicaciones móviles o accediendo directamente a la configuración del router.

El método más rápido y accesible para la mayoría de los usuarios consiste en utilizar una aplicación que analice la red doméstica. Estas herramientas permiten escanear el Wi-Fi y mostrar, en cuestión de segundos, todos los dispositivos que están conectados.

Entre las opciones más populares se encuentran Fing, disponible para Android e iOS, y Wireless Network Watcher, ideal para computadoras con sistema operativo Windows. Ambas funcionan de manera similar y ofrecen información detallada de los equipos detectados.

El procedimiento es simple: primero se descarga la aplicación desde la tienda oficial o desde la web del desarrollador. Luego, al abrirla, se activa la opción de escanear la red. En pocos instantes, la herramienta mostrará una lista completa de los dispositivos conectados al wifi.

Cada uno de ellos aparecerá identificado con datos como la dirección IP (número asignado por el router para su conexión), la dirección MAC (identificador único de hardware) y, en algunos casos, el nombre del dispositivo. Esto facilita distinguir cuáles pertenecen al usuario y cuáles podrían ser intrusos.

Es importante tener en cuenta que en esa lista no solo figuran los teléfonos y computadoras del hogar. También pueden aparecer televisores inteligentes, consolas de videojuegos, altavoces, impresoras Wi-Fi o incluso el propio router. Por eso, antes de bloquear o restringir un acceso, conviene verificar si el equipo detectado es realmente desconocido.

Revisar los accesos desde el router

El segundo método, más técnico pero igualmente útil, consiste en ingresar al panel de administración del router. Este procedimiento ofrece un control total sobre la red y permite visualizar, en tiempo real, todos los dispositivos conectados.

Para hacerlo, se debe abrir un navegador web desde cualquier dispositivo y escribir la dirección IP del router en la barra de búsqueda. Las más comunes suelen ser 192.168.1.1, 192.168.0.1 o 192.168.1.254. Este dato también puede consultarse en una etiqueta del propio aparato o en el manual del fabricante.

Una vez dentro, el sistema solicitará un nombre de usuario y una contraseña. Si nunca se modificaron, los valores predeterminados suelen ser “admin” para ambos campos o “admin” y “password”. Tras acceder, hay que dirigirse al apartado que muestre la lista de dispositivos conectados, que según el modelo puede llamarse “Clientes DHCP”, “Dispositivos conectados” o “Red local”.

Desde esa sección se puede identificar cada conexión activa, con información detallada sobre la dirección IP, la dirección MAC y el nombre asignado. En algunos modelos de router, incluso es posible bloquear el acceso de un equipo con un solo clic, evitando así que vuelva a conectarse a la red.

Seguridad y mantenimiento

Más allá de descubrir intrusos, mantener la red Wi-Fi segura requiere una serie de buenas prácticas. Cambiar la contraseña del router de manera regular, activar el cifrado WPA2 o WPA3 y desactivar la función WPS son medidas básicas para reforzar la protección.

También se recomienda asignar nombres personalizados a los dispositivos conocidos. Esto facilita su identificación en caso de futuras verificaciones. Además, realizar escaneos de manera periódica ayuda a detectar rápidamente cualquier acceso no autorizado antes de que cause problemas mayores.

Últimas Noticias

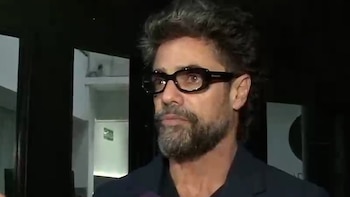

Fredi Vivas cuestiona un mito generacional: “Muchas empresas piensan que la IA es cosa de jóvenes. Yo no estoy de acuerdo”

La inteligencia artificial ya no es una promesa futurista: empieza a redefinir el trabajo, la medicina y las decisiones cotidianas. En su nuevo libro “Generación IA”, el ingeniero y CEO de RockingData propone una mirada que corre del miedo al reemplazo y pone el foco en la colaboración entre humanos y máquinas

Nuevos emojis para iPhone: actualiza WhatsApp y conoce la cara distorsionada, criatura peluda y más

Con la versión beta 4 de iOS 26.4 ya disponible, los usuarios pueden acceder a una lista de emojis que se suman al catálogo habitual

Apple alista su primer iPhone plegable dentro de la gama ‘Ultra’: cuándo se lanzaría al mercado

El dispositivo contaría con una gran pantalla interior y sensores integrados, posicionándose en la cima del catálogo de smartphones de la marca

Descubren cómo el magnetismo del planeta altera tus ondas cerebrales

Exploran cómo la biología humana participa en los campos energéticos del planeta, una dinámica que podría ser clave en el origen del pensamiento

La verdad sobre celulares 4G y 5G: ventajas, desventajas y cuál te conviene según el uso

La principal diferencia entre los móviles 4G y 5G está en la velocidad de conexión y la cobertura disponible