Pareciera que una conexión lenta a internet puede convertirse en un gran problema de la vida actual. En muchos casos, estas fallas se atribuyen al proveedor del servicio o a un exceso de dispositivos conectados en el hogar. Sin embargo, una causa común suele pasar desapercibida: el uso no autorizado de la red WiFi por parte de terceros.

Detectar accesos no autorizados a redes WiFi domésticas o comerciales es una preocupación creciente. A medida que aumentan los dispositivos conectados —computadores, teléfonos, televisores, cámaras de seguridad, asistentes virtuales— también se amplían las posibilidades de que alguien más acceda a la red sin permiso, consumiendo ancho de banda y, en algunos casos, comprometiendo la seguridad de los datos.

PUBLICIDAD

Una primera señal habitual es la reducción en la velocidad de conexión sin una causa aparente. Si la conexión se vuelve lenta de forma persistente, incluso cuando se están utilizando pocos dispositivos, podría tratarse de un indicio de que otros usuarios están accediendo a la red. No obstante, esta señal por sí sola no confirma una intrusión, ya que puede deberse también a fallos del proveedor o problemas técnicos.

Otro indicador es la actividad inusual del router. La mayoría de los dispositivos cuentan con luces LED que parpadean cuando hay tráfico de datos. Si estas luces siguen activas incluso cuando ningún dispositivo autorizado está en uso, es posible que otros equipos estén conectados. En ese caso, se recomienda acceder al panel de administración del router para verificar los dispositivos conectados.

PUBLICIDAD

Para ingresar a dicho panel, generalmente se debe introducir una dirección IP específica (como 192.168.0.1 o 192.168.1.1) en un navegador web. Esta dirección puede variar según el fabricante. Una vez dentro, se puede consultar la lista de dispositivos conectados en tiempo real.

Esta lista suele incluir el nombre del dispositivo, su dirección IP y su dirección MAC (un identificador único para cada aparato). Si se identifican dispositivos desconocidos, es posible que la red esté siendo utilizada por terceros.

PUBLICIDAD

Otra opción consiste en utilizar aplicaciones o programas que permiten monitorear la red WiFi. Existen herramientas como Fing (disponible para sistemas Android, iOS, Windows y macOS) que escanean la red y muestran los dispositivos conectados. Estas herramientas ofrecen información similar a la del panel de administración del router, pero con una interfaz más accesible para usuarios no especializados.

En caso de detectar accesos no autorizados, se recomienda cambiar inmediatamente la contraseña de la red. Para hacerlo, también es necesario acceder al panel de administración del router. Allí se puede modificar la clave actual y, en muchos casos, cambiar también el nombre de la red (SSID). Al modificar estos datos, se desconectan todos los dispositivos, por lo que será necesario volver a ingresar las credenciales en cada uno de ellos.

PUBLICIDAD

Además, es recomendable utilizar protocolos de seguridad actualizados. La mayoría de los routers modernos permiten elegir entre diferentes tipos de cifrado, como WEP, WPA o WPA2. El más reciente, WPA3, ofrece mayores garantías de protección, aunque no todos los equipos son compatibles. Se sugiere evitar el uso de WEP, ya que ha sido considerado vulnerable frente a ataques externos.

Otra medida preventiva es desactivar la transmisión del SSID. Esto impide que el nombre de la red aparezca en las listas de redes disponibles, lo que dificulta su detección por parte de usuarios no autorizados. Sin embargo, esta opción puede resultar poco práctica para redes con muchos usuarios legítimos, ya que cada uno deberá configurar la conexión de forma manual.

PUBLICIDAD

Finalmente, mantener actualizado el firmware del router es esencial. Los fabricantes lanzan periódicamente actualizaciones que corrigen fallos de seguridad y mejoran el rendimiento. Estas actualizaciones suelen encontrarse en la sección de configuración avanzada del panel de administración.

Detectar y prevenir el uso no autorizado de redes WiFi es una tarea que requiere atención periódica. Aunque existen herramientas para facilitar esta tarea, la principal recomendación es mantener buenas prácticas de seguridad, como el uso de contraseñas robustas, la revisión regular de los dispositivos conectados y la actualización constante del equipo de red.

PUBLICIDAD

PUBLICIDAD

PUBLICIDAD

Últimas Noticias

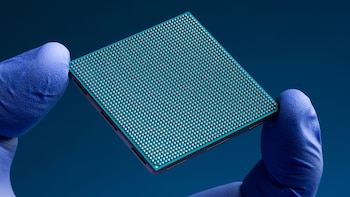

Resistente a la radiación y 500 veces más potente: así es el nuevo chip que la NASA quiere usar en vuelos espaciales

El procesador permitirá que futuras naves analicen entornos y gestionen emergencias sin depender de la Tierra

Snapseed renace bajo Google: edición inteligente y máscaras automáticas totalmente gratis

Uno de los cambios más destacados en Snapseed 4.0 es la optimización de la interfaz. La app ofrece una respuesta más ágil al abrir archivos

Así es GDo1, el nuevo robot ‘transformer’ listo para ser tripulado

El robot, fabricado en aleación de alta resistencia, pesa 500 kilos e integra tecnología para aplicaciones civiles

Google dice que Chrome te ayuda a navegar: el dato es que ahora lo hace en tu lugar

Auto browse llega a Android en junio y redefine qué es un navegador: ahora reserva, compra y completa tareas por el usuario, en la apuesta más fuerte de Google por la web agéntica

iOS 26.5 revoluciona tu iPhone con nuevos fondos de pantalla y un creador personalizado

La actualización iOS 26.5 introduce en los celulares compatibles una colección de 11 fondos agrupados bajo la categoría Pride