Anthropic anunció el 21 de abril que su nuevo modelo, Claude Mythos Preview, era tan potente encontrando vulnerabilidades de software que no podía liberarse al público. La empresa lo calificó como un arma en manos equivocadas y reservó el acceso a un círculo cerrado llamado Project Glasswing: Amazon, Apple, Google, Microsoft, Nvidia, JPMorgan, Palo Alto Networks, CrowdStrike y una decena de gigantes más.

Horas después del anuncio, Bloomberg reveló que un grupo de usuarios no autorizados ya estaba usando Mythos. El acceso no vino por un jailbreak sofisticado ni por un adversario estatal. Vino por credenciales comprometidas de un trabajador que pertenecía a un contratista tercerizado de la propia Anthropic, combinadas con técnicas conocidas de investigación en seguridad. La empresa confirmó a TechCrunch que está investigando el incidente y aclaró que no hay evidencia de impacto en sus sistemas internos.

PUBLICIDAD

La palabra que falta en el comunicado oficial es “contratista”. Y es la única que importa.

El eslabón débil nunca fue el código

Anthropic tiene uno de los equipos de seguridad mejor financiados del mundo. Su modelo fue evaluado por el AI Security Institute del Reino Unido, que lo calificó como un salto respecto de modelos anteriores en capacidad cibernética. Kanishka Narayan, ministro de IA británico, dijo al diario The Guardian que las empresas “deberían estar preocupadas” por la capacidad de Mythos para detectar fallas en sistemas informáticos. El modelo fue el primero en completar una simulación de ciberataque de 32 pasos diseñada por AISI, resolviéndola en 3 de 10 intentos.

PUBLICIDAD

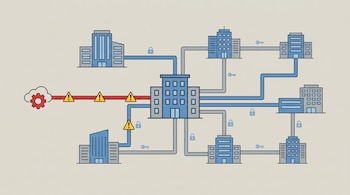

Nada de eso importó. El acceso no autorizado entró por la puerta que nadie audita seriamente: un proveedor externo con credenciales activas. Euronews reportó que el grupo que accedió pertenece a un foro privado dedicado a rastrear modelos de IA no liberados y que, por ahora, usa Mythos para “jugar” más que para atacar infraestructura crítica. Eso es casualidad, no diseño.

El modelo corporativo de hoy es fuga garantizada

Cualquier banco mexicano, cualquier minorista argentino, cualquier telco colombiana opera con decenas de proveedores externos. El call center tercerizado. La empresa de QA en otro país. El equipo de soporte remoto. La agencia que maneja el CRM. Cada uno de esos contratos es una credencial activa dentro del perímetro corporativo. Y cada una de esas credenciales es una puerta.

PUBLICIDAD

El caso Mythos expone algo que las consultoras llevan años diciendo en reportes que nadie lee: la mayoría de las brechas corporativas serias tienen como vector inicial a un tercero con acceso legítimo. No un hacker encapuchado. Un trabajador logueado con su usuario real, a veces desde un dispositivo personal, a veces desde un café.

Nikesh Arora, CEO de Palo Alto Networks, advirtió el 30 de marzo en el blog oficial de la compañía que “un solo actor malicioso podrá correr campañas que antes requerían equipos enteros”. La IA ofensiva democratizó el ataque sofisticado. Yair Saban, CEO de la startup israelí Buzz y veterano de la Unidad 8200, la unidad cibernética de Israel, dijo a Bloomberg que a su equipo le tomó seis ingenieros y tres semanas construir una herramienta autónoma con 98 % de efectividad explotando fallas conocidas. Lo que antes requería un Estado, ahora lo hace una startup en un mes.

PUBLICIDAD

La promesa de contención es publicidad

Anthropic dijo que solo 11 organizaciones tendrían acceso directo a Mythos. Es una mentira aritmética. Cada una de esas 11 tiene miles de empleados con credenciales y cientos de proveedores externos con acceso a algún subconjunto de sistemas. El universo real de personas que pueden tocar Mythos, directa o indirectamente, no son 11. Son decenas de miles.

Menos del 1 % de las vulnerabilidades que ya encontró Mythos fueron parcheadas, según la propia Anthropic. Esa estadística es el verdadero titular enterrado en la cobertura. El modelo ya identificó miles de zero-days, incluyendo un bug de 27 años en OpenBSD, uno de los sistemas operativos considerados más seguros del mundo. El 99 % de esos hallazgos sigue abierto en servidores productivos mientras los defensores corren detrás.

PUBLICIDAD

La simetría que Anthropic prometió, defensores con la misma arma que los atacantes, no existe. Los defensores tienen que coordinar con proveedores, auditar código heredado, probar parches en ambientes de staging, conseguir ventanas de mantenimiento, pelear con áreas de compliance. Los atacantes solo tienen que apretar enter.

La lección que ningún CEO regional va a leer a tiempo

La pregunta para cualquier ejecutivo en Buenos Aires, Ciudad de México, Bogotá o Madrid no es si su empresa va a sufrir una brecha vía proveedor. Es cuándo, y con qué nivel de automatización. Los controles de acceso basados en contratos, las cláusulas de confidencialidad y las auditorías anuales fueron diseñados para un mundo donde el atacante necesitaba tiempo y talento. Ese mundo terminó el día que Mythos se filtró.

PUBLICIDAD

Si Anthropic, con su presupuesto y su paranoia declarada, no pudo contener el acceso a su modelo insignia ni 24 horas, la pregunta no es qué va a hacer una empresa latinoamericana con el mismo problema. La pregunta es cuándo va a aceptar que el problema ya está adentro.

PUBLICIDAD

PUBLICIDAD

Últimas Noticias

Cómo actualizar tu router paso a paso para tener un Wi-Fi más rápido y seguro

Los fabricantes lanzan nuevas versiones del firmware para corregir errores de fábrica y mejorar la estabilidad del dispositivo

Acusan a empresa de Elon Musk de despedir a ingeniero que alertó sobre la seguridad de su IA Grok

Devin Kim señaló riesgos como sesgos, discriminación y difusión de información sobre armas en la IA de xAI

Adiós basura tecnológica: descubren un método para restaurar las baterías de litio de autos eléctricos

La técnica reduce los costos de reciclaje y fabricación de baterías en un 56 %

Hackers vulneran la seguridad de Meta y cambian contraseñas de cuentas de Instagram de figuras públicas

20.000 cuentas fueron hackeadas exitosamente y se obtuvo acceso a información privada como direcciones de correo electrónico, números telefónicos y fechas de nacimiento

Gemini llega a Chrome en Colombia: obtén ayuda inmediata y mantén el control de tu información personal

Ahora, los usuarios pueden interactuar con servicios como Gmail, Maps, Calendar y YouTube directamente desde el mismo entorno de navegación