Al conectar un teléfono móvil a un parlante, audífonos u otros dispositivos a través de Bluetooth, el usuario puede estar expuesto a un ataque conocido como Bluebugging. Este tipo de ciberataque permite a un atacante obtener acceso y control no autorizado sobre el dispositivo.

Una vez que el atacante accede al dispositivo, puede manipular y controlar varias funciones sin el conocimiento o consentimiento del usuario.

PUBLICIDAD

Esto incluye la capacidad de hacer llamadas, enviar mensajes de texto, acceder a contactos e incluso escuchar conversaciones. En algunos casos, el atacante puede instalar malware en el dispositivo de la víctima, lo que incrementa la vulnerabilidad y el riesgo de robo de datos.

Qué es el bluebugging

El bluebugging es una técnica de hacking que permite a un atacante acceder de forma no autorizada a un teléfono móvil a través de la conexión Bluetooth. Una vez que el atacante se conecta al dispositivo, puede robar información, escuchar conversaciones o incluso controlar ciertas funciones del teléfono.

PUBLICIDAD

Según Microsoft, el bluebugging implica que un hacker utilice herramientas especializadas para identificar dispositivos Bluetooth vulnerables en su proximidad, generalmente a unos 9 metros.

Por eso es importante mantener la conectividad Bluetooth desactivada cuando no se utiliza y revisar la configuración de seguridad de los dispositivos.

PUBLICIDAD

Cómo prevenir el bluebugging

- Apagar Bluetooth cuando no lo esté usando: Se recomienda mantener Bluetooth desactivado cuando no se use activamente para reducir el riesgo de acceso no autorizado al dispositivo.

- Mantener los dispositivos actualizados: Es aconsejable actualizar regularmente los dispositivos habilitados con Bluetooth con los últimos parches y correcciones de seguridad. Los fabricantes suelen lanzar actualizaciones para abordar vulnerabilidades conocidas y reforzar la seguridad del dispositivo.

- Evitar el modo “descubrible”: Se sugiere mantener el dispositivo Bluetooth en modo “no descubrible” cuando no se esté emparejando activamente con otro dispositivo. El modo “descubrible” hace que el dispositivo sea visible para otros cercanos, convirtiéndolo en un objetivo más fácil para posibles atacantes.

- Usar códigos PIN o contraseñas fuertes: Al emparejar dispositivos habilitados con Bluetooth, es recomendable utilizar códigos PIN o contraseñas fuertes y únicas. Esto puede dificultar que los atacantes adivinen o fuerzen el acceso al dispositivo.

“Recuerda que, aunque estos consejos pueden ayudar a reducir el riesgo de ataques de bluebugging, ninguna medida de seguridad es infalible. Es esencial mantenerse vigilante e informado sobre las mejores prácticas de seguridad más recientes”, apunta VPN Unlimited.

Otros ataques por Bluetooth

Existen varios tipos de ataques a través de Bluetooth, además del bluebugging. Algunos incluye:

PUBLICIDAD

- Bluejacking: Este ataque permite enviar mensajes no solicitados a dispositivos Bluetooth cercanos. Aunque generalmente es inofensivo, puede ser molesto y utilizado para spam.

- Bluesnarfing: Permite a un atacante acceder a datos en un dispositivo Bluetooth sin autorización, como contactos, mensajes o archivos. A menudo se aprovechan vulnerabilidades en dispositivos que no están bien protegidos.

- Blueborne: Este ataque se propaga a través de conexiones Bluetooth sin necesidad de emparejamiento. Puede permitir al atacante ejecutar código malicioso en dispositivos vulnerables, robando información o tomando control del dispositivo.

- Man-in-the-Middle (MitM): En este tipo de ataque, un atacante intercepta la comunicación entre dos dispositivos emparejados. Esto le permite escuchar conversaciones o manipular la información transmitida.

- Bluetooth Relay Attack: Consiste en amplificar la señal entre dos dispositivos, permitiendo que un atacante controle uno de ellos desde una distancia mayor, eludiendo las limitaciones de alcance de Bluetooth.

- Denegación de Servicio (DoS): Este ataque busca saturar la conexión Bluetooth, haciendo que el dispositivo afectado se vuelva inoperante o que se desconecte de otros dispositivos.

Es fundamental estar plenamente consciente de los diversos riesgos asociados con el uso de la tecnología Bluetooth y, al mismo tiempo, adoptar medidas de precaución adecuadas. Estas acciones son esenciales para garantizar la seguridad de los dispositivos Bluetooth, protegiéndolos contra ataques potenciales y salvaguardando la información personal y sensible que contienen.

PUBLICIDAD

PUBLICIDAD

Últimas Noticias

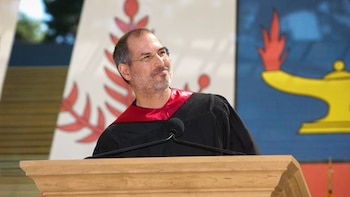

El secreto del éxito según Steve Jobs: “no pierdas tiempo viviendo la vida de otra persona”

El fundador de Apple revolucionó el mercado con el lanzamiento del iPhone, pero dejó consejos y visiones de la vida que son útiles para cualquier profesional

Cómo activar las alertas de terremotos de Google en tu celular Android paso a paso

La función de alertas sísmicas de Google ya está disponible en Android y puede activarse fácilmente desde la configuración del celular

Lista de códigos de Free Fire disponibles hoy 21 de mayo de 2026 y cómo canjearlos

Las combinaciones permiten a jugadores con cuenta registrada acceder a recompensas como diamantes, skins y objetos de colección

CapCut llega a la app de Gemini: ahorrarás horas de edición de video y fotografías

Los usuarios se evitarán saltar entre aplicaciones móviles, ya que muchas funciones con IA estarán disponibles en la plataforma de Google

Cuál es el país latino y región con el mejor vino, según la IA

La IA procesó rankings, premios y valoraciones de expertos para determinar qué país latino lidera la industria del vino