Durante las últimas horas, WIN Internet, uno de los principales proveedores de internet por fibra óptica en Perú, enfrenta nuevos cuestionamientos tras reportes sobre una presunta filtración de datos personales que involucraría a cientos de miles de usuarios. Pese a que la empresa ha indicado a sus clientes que no fue víctima de un hackeo, información difundida en foros especializados en ciberseguridad apunta a la posible exposición de una base de datos asociada a la compañía.

De acuerdo con reportes difundidos en espacios de monitoreo de amenazas digitales, el hacker identificado como abzerocool publicó en el foro DarkForums una base de datos atribuida a WIN Internet (Wi-Net Telecom S.A.C.). El archivo, compartido en formato CSV, contendría información correspondiente a 293.573 clientes del proveedor de internet.

Entre los datos expuestos se encontrarían nombres completos, números de teléfono, correos electrónicos, identificadores personales y otros registros asociados a los usuarios del servicio. Este tipo de información suele ser altamente sensible, ya que puede ser utilizada para campañas de phishing, suplantación de identidad o fraudes digitales.

Correos masivos alertaron a usuarios de WIN

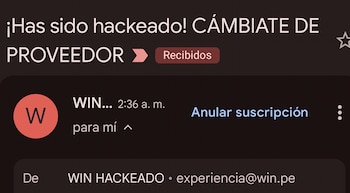

La preocupación entre los clientes de WIN Internet comenzó tras el envío masivo de correos electrónicos que llegaron a las bandejas de entrada de usuarios en distintas regiones del país. Los mensajes advertían sobre un supuesto ataque informático al proveedor y utilizaban como asunto frases como “¡Has sido hackeado! Cámbiate de proveedor”, lo que generó alarma inmediata entre los suscriptores del servicio.

Según los testimonios compartidos en redes sociales, los correos provenían de la dirección experiencia@win.pe, asociada a comunicaciones oficiales de la empresa. El contenido replicaba el diseño habitual de los recibos virtuales, incluyendo información personalizada como el nombre completo del titular, el número de recibo, el tipo de plan contratado, la velocidad del servicio y los canales de pago habilitados, elementos que reforzaron la percepción de autenticidad del mensaje.

En el cuerpo del correo, además, se destacaba la palabra “hacked”, acompañada de una imagen promocional y una supuesta oferta de descuentos. Dicha imagen redirigía al canal oficial de WhatsApp de WIN, donde numerosos usuarios buscaron confirmar si sus cuentas habían sido vulneradas o si existía algún riesgo asociado a la información registrada en el sistema de la compañía.

Ante las consultas, operadores de atención al cliente indicaron que el mensaje recibido “no corresponde a tu servicio” y solicitaron a los usuarios hacer caso omiso a la comunicación. En las respuestas difundidas por los propios clientes, la empresa aseguró que el servicio opera con normalidad y que no se habría producido ningún hackeo, aunque evitó detallar el origen del correo o cómo se obtuvo la información utilizada en el envío masivo.

Antecedentes del hacker y casos previos de filtraciones en Perú

El nombre de abzerocool no es desconocido dentro del ecosistema de amenazas cibernéticas en Perú. Se trata de un actor que ya ha sido relacionado con otras filtraciones de alto impacto en el país, lo que incrementa la atención sobre este nuevo caso que involucra a una empresa del sector telecomunicaciones con amplia presencia nacional.

Según los registros públicos en foros de hacking, abzerocool ha ofrecido anteriormente bases de datos y paquetes de información vinculados a empresas estratégicas del país. Uno de los casos más comentados fue la supuesta filtración de 315.377 registros de Primax Perú.

Otro antecedente atribuido al mismo actor es la publicación de un paquete de aproximadamente 10 GB de información interna de Terminales Portuarios Peruanos (TPP), operador logístico del grupo Woll. Según la descripción del material, la filtración incluía documentación interna, diagramas de infraestructura, procedimientos operativos y archivos de seguridad en formatos como XLSX, PDF y DOCX.

Mientras la empresa sostiene que no hubo vulneración de sus sistemas y que la confidencialidad de los datos se mantiene intacta, los reportes externos continúan circulando en comunidades especializadas. Por ahora, no se ha precisado de manera pública el origen exacto de la información filtrada, ni si corresponde a una base de datos actualizada o a registros antiguos.

Más Noticias

Resultados del Gana Diario del 3 de marzo: descubre los ganadores del último sorteo

¿Se rompió el pozo millonario este martes? Revise si resultó el afortunado ganador del último sorteo

Alianza Atlético 2-0 Deportivo Garcilaso EN VIVO HOY: minuto a minuto del partido por fase preliminar de la Copa Sudamericana 2026

El primer cruce de clubes peruanos tendrá lugar en el estadio Mansiche. El vencedor tendrá derecho a instalarse en la Fase de Grupos. Ambos, eso sí, se presentan con un ritmo liguero irregular

Resultados ganadores de la Kábala del martes 3 de marzo

La Kábala celebra tres sorteos a la semana, todos los martes, jueves y sábado, después de las 20:30 horas. Revise si fue el afortunado ganador del premio mayor

Hernán Barcos mantiene diálogo con Mano Menezes tras su designación como técnico de Perú: “Hablé con él, estamos para lo que necesite”

El longevo goleador de FC Cajamarca ha revelado una charla con el actual entrenador de la selección peruana. Ha demostrado su entera disposición para cualquier asunto vinculado al fútbol local

Yiddá Eslava sale en defensa de Laura Spoya y celebra su regreso a la televisión tras accidente: "La aplaudo"

La actriz no dudó en respaldar a la conductora ante las críticas por volver a trabajar luego de su grave accidente, aplaudiendo su valentía y reconociendo el esfuerzo de una madre que no se rinde