En julio de este año, más de 700 gigabytes de información sensible de los servidores de la Policía Federal Argentina fueron robados y lanzados a la Deep Web por un hacker o un grupo de hackers. Al poco tiempo ingresaban por la fuerza a la cuenta de Twitter de la Prefectura Naval para anunciar unas nuevas invasiones inglesas que no existían. Infobae descargó los datos de la Deep Web y analizó cientos de carpetas. Algunas contenían cosas graves, horas de escuchas telefónicas, la información personal de efectivos de la Superintendencia de Drogas Peligrosas, sus teléfonos celulares y los nombres de sus hijas e hijos, listas de autos de civil para tareas encubiertas con modelos y patentes, datos que le serían de interés a cualquier narco. Había hasta memes, la imagen del camarógrafo borracho de Los Simpson con la cara de Patricia Bullrich.

El juego provocador en las redes sociales seguía en paralelo: el hacker hasta difundió una foto privada de la ministra Bullrich, tomada por la webcam de una notebook, creó un grupo en Telegram para difundir sus chicanas y partes de guerra. Mientras tanto, cerca de la ministra relativizaban el tema, decían que la foto era vieja y que ya se conocía, nada nuevo.

PUBLICIDAD

El objetivo del ataque parecía obvio: mostrar la seguridad informática del Estado en calzoncillos. Un solo ciberpirata se atribuía el golpe, “[S]” era su seudónimo, un símbolo, una letra roja con un fondo negro.

El caso llegó eventualmente al juez Luis Rodríguez y al fiscal Jorge Di Lello en Comodoro Py tras una denuncia de la Superintendencia de Bienestar de la PFA presentada el 30 de julio de este año. La información de la cuenta de Telegram que “[S]” usó para comunicarse con un pequeño grupo de contactos fue eventualmente extraída, con 41 chats y 51 contactos, seis de ellos frecuentes. Hablaba de hackeo, básicamente, de viejos ataques, de por qué hacía lo que hacía.

PUBLICIDAD

“El hidden service sigue up”, dijo a fines de agosto. Un periodista de Clarín le escribió con preguntas, “[S]” aseguró que realizó el ataque gracias a la poca seguridad de la Federal y para probar la poca importancia que le da el Estado a sus defensas online.

El truco que usó, si es que realmente lo hizo, fue sumamente simple.

PUBLICIDAD

![Una de las proclamas escritas por “[S]” tras el hackeo.](https://www.infobae.com/resizer/v2/5YRG535OEJBCPBFP4J4FXYKH3E.jpg?auth=4f2029aeff64c6ac22cfaffca6e8bf164b3ce0942ab545ba04e79e5f3de011d1&smart=true&width=350&height=240&quality=85)

Infobae accedió a información de la causa, con la denuncia original de la Federal. Detallaba el envío de un e-mail desde una cuenta de Hotmail a varias dependencias: no es inusual que la PFA use cuentas comerciales en vez de alojadas en servidores propios. El mail invitaba a ingresar a un link, precisamente, de la Superintendencia de Bienestar, un área crucial para los efectivos que maneja, por ejemplo, los turnos médicos en la obra social de la fuerza. El link llevaba a otra página con el escudo de la Superintendencia que pedía el ingreso de un usuario y una contraseña.

Dos efectivos ingresaron los suyos, de todos los que recibieron el mail, una maniobra de phishing según le dijo la Federal al juez Rodríguez. Luego, el hacker hizo el resto. La PFA pudo obtener algunos rastros a través de los registros de log de conexión a sus servidores, que llevaban a una dirección IP provista por una empresa de hosting en Entre Ríos, que proveyó un servicio de VPS pagado por Mercado Pago y supervisado por un programa remoto, Teamviewer. La información detrás de la cuenta de Mercado Pago y la ficha detrás del IP revelaban dos documentos de identidad distintos, uno de un hombre de 34 años sin dirección fiscal ni cuentas bancarias activas y otro de una mujer de 40 años de la zona sur del conurbano bonaerense que vende carteras por Facebook. Sus identidades, posiblemente, fueron usurpadas.

PUBLICIDAD

No era la primera vez que “[S]” atacaba a un objetivo del Gobierno con ese alias. El símbolo ya había sido parte del golpe de 2018 a la base de datos de la Policía de la Ciudad con el robo de información de efectivos, datos que también fueron compartidos en la Deep Web.

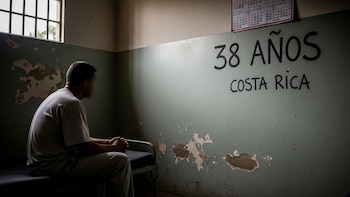

Ese hackeo, fue, básicamente, un acto de protesta: el hacker reivindicaba a Emanuel Vélez Cheratto, alias "Líbero”, preso en ese entonces en el penal santafesino de Las Flores, acusado de robar información de tarjetas y de ingresar por la fuerza a la base del diario El Litoral.

PUBLICIDAD

En algún punto de este año, Vélez Cheratto deberá responder por otra de sus cuentas pendientes. El Tribunal Oral Federal Nº7 lo enjuiciará en un proceso sin fecha de inicio definida por ser parte del hackeo en el verano de 2017 al Twitter de Patricia Bullrich para llenarlo de frases desagradables, luego de que le robaran su password con un mail de una falsa embajada boliviana, el acto de piratería online original contra el Gobierno macrista, investigado por el juez federal Sebastián Ramos con la división Delitos Tecnológicos de la Federal: el mismo truco con el que cayeron los policías de la Federal dos años después.

Vélez Cheratto había compartido capturas de pantalla de esos mails en su cuenta de Twitter en donde se engañaba a Bullrich. La división Delitos Tecnológicos de la Policía Federal siguió el rastro hasta encontrarlo. El 16 de agosto de este año, el día que salió de la cárcel, Vélez Cheratto dio una entrevista a Infobae. Habló sobre “[S]”, entre otras cosas.

PUBLICIDAD

“Nunca lo conocí en persona, los que estamos en la comunidad no nos conocemos físicamente. Él se acercó a mí, me mandó las capturas para mostrarme el método y la vulnerabilidad del sistema, lo hizo por Telegram”, dijo Vélez Cheratto.

Hasta ahora, nada queda claro. Nadie puede precisar si “[S]”, que chatea con emojis cuando entra en confianza, es una sola persona, o una identidad colectiva. Hay quienes dicen conocerlo en persona, por otra parte.

PUBLICIDAD

Cinco meses después del mayor ataque a la seguridad informática argentina, la Justicia federal no tiene un detenido. “Ni un detenido, ni un dato clave”, se sincera un investigador. Hubo allanamientos. Al menos seis computadoras y teléfonos fueron secuestrados: el juez Rodríguez y el fiscal Di Lello esperan el comienzo de las pericias.

SEGUÍ LEYENDO:

PUBLICIDAD

PUBLICIDAD

PUBLICIDAD

Últimas Noticias

Sobreseyeron a otro de los menores acusados por el crimen de Jeremías Monzón

El menor tenía 14 años al momento del hecho, por lo que fue eximido de responsabilidad penal. El caso tiene dos detenidas: una adolescente de 16 años y su madre

“¿Dónde está la plata, loco?”: así fue el violento robo en un bar de Palermo que terminó con dos detenidos

Ocurrió en Uriarte al 1600. Efectivos de la Policía de la Ciudad lograron frustrar el asalto y detuvieron a los sospechosos

Pasta base en asaderas y cocaína entre mantas: hallaron más de 60 kilos de droga en un micro y detuvieron a una mujer

El operativo fue en Santa Fe durante un control vial. Detuvieron a una mujer de nacionalidad boliviana y detectaron a tres ciudadanos chinos sin documentación de ingreso al país

El abogado vinculado al caso Loan seguirá detenido por la desaparición del niño N. en Corrientes

José Fernández Codazzi, ex defensor de Laudelina Peña, está acusado de haber facilitado la fuga del chico de 6 años con su padre, Josías Santos Regis

El día más difícil del juicio por Maradona: imprevistos y un insólito corte de 2 horas a los cinco minutos de arrancar

La audiencia de este martes comenzó demorada por una falla técnica que condicionó el desarrollo del día. Además, un testigo clave no llegó