¿Buscas herramientas de inteligencia artificial, como OpenAI y ChatGPT? Cuidado porque si las encuentras en Google bien posicionadas, entre las primeros resultados, podrían ser links falsos.

Según ha alertado el Gobierno peruano, replicando información de portales confiables de ciberseguridad, “investigadores de ciberseguridad han revelado una campaña maliciosa que aprovecha técnicas de envenenamiento de optimización de motores de búsqueda (SEO, o Search engine optimization) para distribuir un cargador de malware

PUBLICIDAD

En sencillo, en los primeros resultados de búsquedas en Google, si uno busca por herramientas IA y es un emprendeor o PYME (pequeñas y medianas empresas), pueden salirle links a páginas que contaminarán su sistema con malware que tiene el fin de robar información sensible, como datos de cuentas, tarjetas y más.

Envenenamiento SEO

Con envenanimiento SEO, se entiende que hay terceros que se encuentran saboteando las búsquedas de Google para que falsos links para robar información aparezcan en los primeros resultados de Google cuando se buscan herramienta de inteligencia artificial. Especialmente, estas estafas han sido dirigidas a emprendedores y PYMES.

PUBLICIDAD

“Los algoritmos SEO clasifican las páginas web en función de varios factores, como el uso de palabras clave y backlinks. El envenenamiento por SEO es un conjunto de técnicas SEO de sombrero negro diseñadas para aprovechar estos algoritmos de motores de búsqueda para promover páginas web maliciosas, de tal manera que estos sitios aparezcan en la parte superior de los resultados de búsqueda de usuarios específicos, con lo cual, es más probable que las víctimas confíen y visiten el sitio web”, resalta el Gobierno peruano en su alerta.

Asimismo, los atacantes pueden usar técnicas como el ‘tipocuatting’ para parecer similares a otros sitios de confianza. La actividad de malvertising, según Arctic Wolf, promueve sitios web falsos que alojan versiones troyanizadas de herramientas legítimas como PuTTY y WinSCP, con el objetivo de engañar a los profesionales de software que buscan estos programas para que los instalen en su lugar.

PUBLICIDAD

Así, tras la ejecución de estos archivos, se instala una puerta trasera conocida como Oyster o Broomstick. La persistencia se establece mediante la creación de una tarea programada que se ejecuta cada tres minutos y ejecuta una DLL maliciosa (twain_96.dll) a través de rundll32.exe mediante la exportación DllRegisterServer, lo que indica el uso del registro de DLL como parte del mecanismo de persistencia.

A continuación, se enumeran los nombres de algunos de los sitios web falsos:

PUBLICIDAD

- updaterputty[.]com.

- zephyrhype[.]com.

- putty[.]run.

- putty[.]bet.

- puttyy[.]org.

Apuntan a las PYMES

Según datos compilados por Kaspersky, las pequeñas y medianas empresas (PYMES) son cada vez más el blanco de ataques cibernéticos que distribuyen malware disfrazado de herramientas populares de inteligencia artificial y colaboración como OpenAI ChatGPT, DeepSeek, Cisco AnyConnect, Google Drive, Microsoft Office, Microsoft Teams, Salesforce y Zoom.

“Si bien la tendencia de abusar de listados falsos en motores de búsqueda para sacar ventaja de la preferencia implícita de los usuarios por marcas populares es una táctica bien conocida, campañas recientes han secuestrado búsquedas de páginas de soporte técnico vinculadas a Apple, Bank of America, Facebook, HP, Microsoft, Netflix y PayPal para ofrecer páginas legítimas a través de resultados patrocinados en Google, pero con un giro ingenioso”, resalta el Gobierno.

PUBLICIDAD

Asimismo, dan las siguientes recomendaciones:

- Supervisar los dominios diseñados para parecerse a sitios legítimos

- Aprovechar la inteligencia sobre amenazas para identificar URL asociadas con ataques de envenenamiento de SEO

- Utilizar soluciones de detección y respuesta de terminales (EDR) para identificar el malware entregado a través de ataques de envenenamiento de SEO

- Supervisar los intentos de ejecutar la aplicación desde un archivo ZIP

- Utilizar herramientas de seguridad web para identificar sitios que sirven contenido malicioso, y para proteger a los usuarios contra redirecciones, superposiciones, y otras tácticas utilizadas para engañarlos

- Asegurarse de que los sistemas y navegadores corporativos se mantengan actualizados, para evitar que sitios maliciosos aprovechen vulnerabilidades sin parches

- Capacitar a los empleados sobre los ataques de envenenamiento de SEO, dominios con técnicas de tipocuatting, y los riesgos de descargar aplicaciones de Internet.

Más Noticias

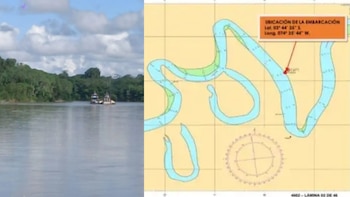

Liberan embarcación petrolera retenida por comunidad nativa durante casi un mes tras diálogo en Loreto

La intervención de líderes indígenas y autoridades locales permitió el regreso de un convoy fluvial detenido por demandas sociales. Estas semanas de conflicto dejó un policía fallecido

Vuelve a latir: niña de 8 años supera paro cardíaco de media hora

Tras permanecer diez días con el tórax abierto y tres meses en cuidados intensivos, Antonella superó complicaciones renales y hepáticas, lográndose su recuperación gracias al trabajo conjunto de múltiples especialidades médicas

Gremios empresariales exigen auditoría internacional al sistema de la ONPE antes de proclamar resultados de las elecciones 2026

En un comunicado, los grupos empresariales piden que el análisis de los sistemas sea realizado por una empresa extranjera de prestigio. Mañana se vence el plazo del JNE para terminar la revisión de actas observadas

Fraude e irregularidad: diferencias entre ambos términos y su uso en el discurso sobre las Elecciones 2026

Un contexto de sospechas y reclamos marcó la primera vuelta de las Elecciones Generales 2026, tras registrarse inconvenientes logísticos y denuncias durante el conteo de votos

Jorge Ugarte: Los detalles de la denuncia del JNE contra el “profe sobre ruedas” por sedición y acoso

Pese a lanzar insultos y amenazas, personaje de internet dice que se intenta criminalizar su derecho a la protesta pacífica. En 2022 fue condenado por falsedad genérica