En el mundo digital actual, conceder permisos a las aplicaciones móviles se ha vuelto una rutina casi automática. Pocos usuarios se detienen a pensar en las consecuencias de aceptar cada solicitud. Otorgar ciertos permisos sin precaución puede exponer información personal y poner en riesgo la seguridad de los dispositivos. Tanto dispositivos con Android como aquellos con iOS, desarrollados por Apple, han incorporado mecanismos para proteger a los usuarios, pero la decisión final sobre qué autorizar sigue en manos del usuario.

Cada vez que una aplicación solicita acceso a datos o funciones, el sistema operativo del móvil actúa como intermediario. Android y iOS han ajustado su enfoque en los últimos años. Antes, las apps pedían permisos antes de instalarse.

PUBLICIDAD

Ahora, la mayoría de las autorizaciones aparecen cuando la app las necesita durante su uso. En Android, desde la versión 6.0, los permisos se dividen en dos grandes grupos: los normales, como acceso a Internet, que se conceden automáticamente, y los peligrosos, como ubicación, micrófono o contactos, que requieren aprobación explícita del usuario.

Las versiones más recientes de ambos sistemas han sumado permisos adicionales, como la ubicación en segundo plano o el envío de notificaciones, que pueden implicar varios pasos de consentimiento. Para los desarrolladores, este sistema permite crear apps más funcionales sin interrumpir al usuario constantemente, pero también abre la puerta a solicitudes excesivas o innecesarias.

PUBLICIDAD

Los riesgos detrás de permisos mal gestionados

No todas las aplicaciones solicitan acceso a los mismos recursos, pero existen patrones que deberían alertar a los usuarios. Una app de juegos que pide tus contactos o una calculadora que desea usar el micrófono y la cámara evidencian solicitudes fuera de lo razonable. Aceptar esos permisos sin cuestionarlos puede exponer datos sensibles: desde mensajes y registros de llamadas hasta ubicación, archivos y contraseñas.

El acceso excesivo permite a aplicaciones maliciosas robar contraseñas, interceptar códigos SMS, inscribir al usuario en servicios de pago no autorizados o vender perfiles detallados a anunciantes. Además, la seguridad física puede verse comprometida si se permite el rastreo constante de la ubicación o la activación remota del micrófono y la cámara.

PUBLICIDAD

El auge de las aplicaciones de inteligencia artificial ha incrementado la sofisticación de estos riesgos. Muchas solicitan acceso permanente al micrófono para detectar palabras de activación, así como a contactos, calendario o incluso al contenido mostrado en pantalla. Estos permisos pueden usarse para fines distintos a los que el usuario imagina.

En el caso de aplicaciones de salud y actividad física, el riesgo suele minimizarse. Sin embargo, los datos corporales pueden ser compartidos o vendidos, afectando desde opciones de seguro hasta alimentar mercados de corretaje de datos.

PUBLICIDAD

Permisos críticos que debes evitar

El contexto de cada aplicación importa, pero algunos permisos suelen ser especialmente delicados, según la empresa de ciberseguridad ESET:

- Servicios de accesibilidad: Permiten a una app leer lo que se escribe, ver mensajes y concederse permisos adicionales. En Android, sólo apps de la tienda oficial pueden solicitarlo y es obligatorio confirmar el permiso periódicamente. En iOS, este acceso no está disponible de forma nativa.

- Ubicación en segundo plano: Permite rastrear los movimientos del usuario y crear perfiles detallados de su vida diaria. Ambos sistemas operativos solicitan reconfirmación periódica para mantener este permiso activo.

- SMS y registros de llamadas: Pocas aplicaciones necesitan acceder a mensajes o historial de llamadas. Con este permiso, un atacante puede interceptar códigos de autenticación, secuestrar cuentas o acceder a información privada.

- Permiso de superposición (overlay): Autoriza a una aplicación a mostrar ventanas sobre otras, lo que puede facilitar ataques de clickjacking. Android requiere activarlo manualmente en la configuración del sistema, mientras que iOS no contempla un permiso equivalente.

Cómo gestionar los permisos de manera segura

Antes de conceder acceso, conviene preguntarse si la aplicación realmente lo necesita para funcionar. Las opciones “permitir una vez” o “permitir sólo mientras se usa” brindan un control adicional, especialmente para permisos sensibles como ubicación, micrófono o cámara.

PUBLICIDAD

ESET recomienda revisar periódicamente los permisos otorgados. En iOS, el usuario puede acceder a la Configuración, entrar en Privacidad y Seguridad, y activar el Informe de privacidad de las apps para ver qué datos han sido consultados y cuándo. También es posible revisar los permisos de cada app de forma individual y desactivar los que no sean esenciales.

En Android, se puede acceder a Ajustes, abrir el apartado de Seguridad y Privacidad, y consultar el Panel de privacidad. Una función relevante permite ver qué aplicaciones han usado sensores en los últimos siete días; si alguna accedió al micrófono o la ubicación en horarios inusuales, es posible revocar el permiso de inmediato. Además, si una aplicación no se usa durante varios meses, Android puede revocar permisos de forma automática y desactivar notificaciones relacionadas.

PUBLICIDAD

Para reducir riesgos, lo más recomendable es descargar aplicaciones sólo desde tiendas oficiales como Google Play o App Store, revisar valoraciones de otros usuarios y considerar la instalación de soluciones de seguridad móvil de proveedores confiables.

Otorgar permisos sin reflexión puede comprometer la privacidad y la seguridad tanto digital como física. Cada autorización debe analizarse en función de su utilidad real y el nivel de exposición que implica.

PUBLICIDAD

PUBLICIDAD

PUBLICIDAD

Últimas Noticias

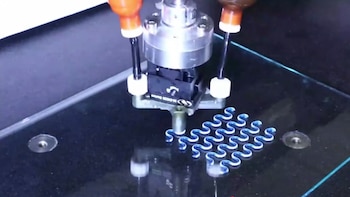

Así es la nueva técnica de impresión 3D de Harvard para crear músculos artificiales programables

La nueva técnica usa filamentos helicoidales para reproducir el movimiento muscular en materiales sintéticos

YouTube en España: los 10 videos que son tendencia este sábado

Tal es la popularidad de la plataforma de YouTube que se trata del segundo sitio más buscado sólo detrás del propio Google

Qué tecnología funciona como un “HDMI inalámbrico” y permite transmitir contenido 4K

La comodidad y la estética son ventajas clave frente al cableado tradicional en espacios domésticos y de trabajo

Shakira en Copacabana: sus publicaciones en redes que ya palpitan el concierto en Rio de Janeiro

El espectáculo comenzará a las 21:45 hora local, con DJs invitados desde la tarde

Esto es lo que pasa con tus datos en ChatGPT y así puedes protegerlos

Expertos advierten sobre el riesgo de ingresar información confidencial en plataformas de inteligencia artificial