La aparición de una técnica conocida como ‘Zombie ZIP’ ha encendido las alarmas en el mundo de la ciberseguridad. Este método permite a los atacantes ocultar archivos maliciosos dentro de paquetes comprimidos que pasan desapercibidos para la mayoría de los antivirus, representando una amenaza directa para los usuarios que descargan y abren archivos ZIP en sus ordenadores.

El riesgo es aún mayor porque la mayoría de los programas de seguridad no son capaces de detectar la presencia del malware, permitiendo que el código dañino se ejecute sin obstáculos.

PUBLICIDAD

Cómo funciona el ataque ‘Zombie ZIP’ y por qué engaña a los antivirus

El ‘Zombie ZIP’ aprovecha la forma en que los antivirus y programas de descompresión leen la información contenida en los archivos ZIP. Al manipular las etiquetas internas del archivo, el atacante logra que el software de seguridad interprete los datos comprimidos como si fueran datos crudos o sin procesar.

De este modo, el antivirus espera encontrar texto o código plano, pero en realidad se enfrenta a información comprimida con el método habitual, lo que lo lleva a considerar el archivo como inofensivo o incluso como simple basura.

PUBLICIDAD

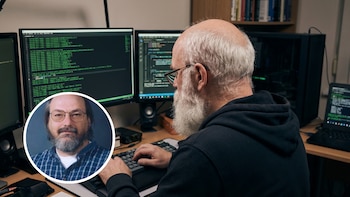

El investigador Chris Aziz, de Bombadil Systems, fue quien puso a prueba esta técnica con 51 de los antivirus más populares. Los resultados fueron preocupantes: solo uno de ellos logró identificar la anomalía, mientras que el resto permitió que el archivo pasara el filtro sin advertencias.

Para el usuario, esto significa que al abrir el archivo con programas como WinRAR o 7-Zip, probablemente aparecerán mensajes de error o avisos de archivo corrupto. Sin embargo, esto no detiene al código malicioso, ya que utiliza un cargador específico capaz de extraer el virus y ejecutarlo sin problemas.

PUBLICIDAD

Por qué ‘Zombie ZIP’ representa una amenaza real y difícil de detectar

La efectividad de ‘Zombie ZIP’ radica en que no se basa en vulnerabilidades nuevas, sino en errores antiguos de interpretación de archivos que persisten en los motores de los antivirus actuales.

Al confiar ciegamente en las etiquetas internas del archivo ZIP, los programas de seguridad dejan de analizar el contenido real, lo que permite a los atacantes camuflar el malware como si fuera un archivo común o inservible.

PUBLICIDAD

Lo más peligroso de este método es que los usuarios suelen pensar que el archivo simplemente está dañado y lo eliminan, mientras que el atacante puede activar el código malicioso a través de otros medios. CERT/CC, organismo de referencia en seguridad informática, ha emitido una alerta oficial asignando a esta amenaza el código CVE-2026-0866, poniendo en evidencia la seriedad del problema.

Medidas y recomendaciones ante la amenaza de archivos ZIP maliciosos

Frente a la sofisticación de ataques como ‘Zombie ZIP’, los expertos recomiendan que las herramientas de seguridad no confíen únicamente en las etiquetas de los archivos comprimidos, sino que verifiquen el contenido real antes de dar luz verde al usuario.

PUBLICIDAD

La solución pasa por una actualización de los motores de análisis, que deben ser menos confiados y más exhaustivos al examinar los archivos ZIP.

Mientras tanto, el investigador Aziz ha publicado pruebas y ejemplos en GitHub, lo que incrementa el riesgo de que más personas con intenciones maliciosas intenten replicar el ataque.

PUBLICIDAD

Los usuarios deben extremar la precaución al descargar y abrir archivos comprimidos, especialmente aquellos que provienen de fuentes desconocidas o poco confiables.

WinRAR: cómo funciona el programa

WinRAR es un programa especializado en la gestión de archivos comprimidos, ampliamente utilizado para reducir el tamaño de documentos y agrupar varios archivos en un solo paquete. Su principal función es crear y extraer archivos en formatos como .rar o .zip, facilitando así el almacenamiento, la transferencia y la organización de grandes volúmenes de datos.

PUBLICIDAD

Al comprimir archivos, WinRAR emplea algoritmos que eliminan redundancias y optimizan el espacio, permitiendo que los usuarios ahorren memoria tanto en disco como en dispositivos externos.

Además de la compresión, WinRAR ofrece herramientas para proteger los archivos mediante contraseñas y cifrado, asegurando la confidencialidad del contenido. El programa también permite la reparación de archivos dañados, la segmentación de archivos comprimidos en partes más pequeñas y la integración con el sistema operativo para realizar acciones rápidas desde el menú contextual.

PUBLICIDAD

PUBLICIDAD

PUBLICIDAD

Últimas Noticias

La filosofía del creador de Unix que desafía cómo medimos la productividad en el desarrollo de software

Uno de los días más significativos de la carrera de Ken Thompson no fue cuando escribió código, sino cuando eliminó 1.000 líneas

La consulta médica del futuro no es con un médico: es con Claude, y Anthropic lo acaba de admitir

Anthropic analizó un millón de conversaciones con su chatbot y descubrió que la salud es el tema número uno por el que la gente le pide consejo a la inteligencia artificial; algunos usuarios escriben que recurren a la IA porque no pueden acceder o pagar un profesional, y la empresa lo escribió en su propio paper

Qué necesitas para transformar un teléfono viejo en consola retro y jugar sin restricción

Aprovecha emuladores, juegos en la nube y mandos Bluetooth para transformar un móvil antiguo en una potente plataforma gamer

Apps fraudulentas prometen acceso a llamadas y WhatsApp: cómo operaba la estafa que afectó a millones

Más de 7 millones de usuarios cayeron en la estafa de aplicaciones que ofrecían acceso falso a registros de llamadas y mensajes

Por qué es importante limpiar la lavadora y cómo hacerlo según los fabricantes

Descubre cómo limpiar el tambor, el filtro y el cajón del detergente, y aprovecha los tips de los fabricantes para evitar obstrucciones y garantizar ciclos de lavado perfectos