Los delincuentes siguen aprovechando todo tipo de tecnología para desarrollar y utilizar herramientas sofisticadas con el propósito de cometer delitos. Una de estas herramientas, que ha demostrado ser particularmente nociva para miles de usuarios es el keylogging, utilizada para robar datos bancarios y otra información confidencial como fotos, videos y contraseñas de los usuarios.

Para estar alerta de esta amenaza, se analiza todo lo que deben saber los usuarios de dispositivos como computadoras o celulares, para evitar robos de grandes sumas de dinero u datos sensibles.

PUBLICIDAD

Qué es el keylogging y cómo funciona

El keylogging es un método en el que un programa o dispositivo registra cada pulsación de tecla que realiza un usuario en su teclado. Estos registros pueden incluir desde mensajes personales hasta datos de inicio de sesión y contraseñas bancarias. Esta amenaza se puede dividir en dos categorías principales:

- Keylogger de software: Estos son programas maliciosos que, una vez instalados en un dispositivo, capturan cada pulsación de tecla. Suelen introducirse en los sistemas a través de correos electrónicos, phishing, descargas de software no verificadas o sitios web comprometidos.

- Keylogger de hardware: Estos dispositivos físicos se colocan entre el teclado y la computadora para interceptar las pulsaciones de teclas. Comúnmente, se instalan en lugares públicos como cibercafés y estaciones de trabajo compartidas sin que el usuario lo note.

Una vez instalados estos keylogger, la información capturada se envía al atacante, quien la puede utilizar para cometer diversos fraudes.

PUBLICIDAD

Cómo impacta esta modalidad de robo cibernético a los usuarios

El keylogging representa una amenaza significativa para la seguridad bancaria por su capacidad para acceder a información personal y financiera sin ser detectado.

Al tener acceso a contraseñas y credenciales bancarias, los ciberdelincuentes pueden: realizar transacciones no autorizadas, robar identidades y causar pérdidas financieras significativas a las víctimas.

PUBLICIDAD

Expertos en ciberseguridad han destacado que en ciertas ocasiones las medidas de seguridad más avanzadas no son suficientes para prevenir esta amenaza.

Cómo prevenir este tipo de ciberataque

Ante estas amenazas, es vital que tanto los usuarios individuales como las organizaciones implementen medidas de seguridad cibernética para protegerse contra los keyloggers:

PUBLICIDAD

- Utilizar software antivirus y antimalware actualizado: Estos programas pueden detectar y eliminar keylogger de software antes de que puedan causar daños.

- Adoptar medidas de autenticación multifactor: La autenticación en dos pasos o el uso de dispositivos de autenticación secundarios puede dificultar que los atacantes utilicen la información recogida por un keylogger.

- Evitar descargas y correos electrónicos sospechosos: Es fundamental que los usuarios sean cautelosos al descargar archivos de internet y que no abran correos electrónicos de remitentes desconocidos.

- Revisiones periódicas de hardware: En entornos públicos y compartidos, es útil inspeccionar físicamente los componentes de hardware para detectar dispositivos no autorizados.

- Utilizar teclados virtuales y medidas de cifrado: Estas herramientas pueden ayudar a proteger las pulsaciones de tecla al ingresar información crítica.

Qué hacer para que el aumento de ciberataque baje a nivel global

El creciente problema del keylogging, junto con otras modalidades de ciberestafas ha llamado la atención de instancias regulatorias y agencias de seguridad cibernética en todo el mundo.

Países como Estados Unidos y distintas naciones europeas han implementado políticas para combatir y penalizar a los ciberdelincuentes que utilizan estas técnicas. Además, hay esfuerzos de cooperación internacional para rastrear y desmantelar redes de ciberdelincuentes que operan a nivel global.

PUBLICIDAD

Por el momento, el uso de keylogger es una amenaza persistente que sigue evolucionando junto con la tecnología. Si bien las herramientas y técnicas para combatir el keylogging han avanzado significativamente, la educación y la consciencia siguen siendo componentes cruciales en la defensa contra estas tácticas de ciberdelincuencia.

PUBLICIDAD

PUBLICIDAD

Últimas Noticias

iOS 27 y iPadOS 27 traerían escritura asistida por IA y accesos directos en todo el sistema

Las mejoras también contemplan la generación automática de fondos de pantalla personalizados

La guerra por la IA continúa: cofundador de OpenAI se une a Anthropic

Andrej Karpathy liderará la investigación en pre-entrenamiento de modelos de inteligencia artificial

Nintendo regresa a Gamescom en 2026: expectativas por nuevos títulos de Zelda y Star Fox para Switch 2

La compañía estará presente durante todas las jornadas del evento, programado entre el 26 y el 30 de agosto de 2026 en la ciudad de Colonia

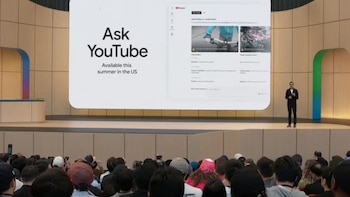

Así es la nueva función de YouTube que te lleva a la parte que necesitas de un video

La nueva herramienta utiliza inteligencia artificial para responder consultas y ubicar el momento clave en los videos

Meta AI en WhatsApp Web: cómo acceder y usar la función desde la computadora

Utilizando el comando /imagine, seguido de una descripción en español o inglés, se puede pedir a la IA que genere imágenes originales