Con el desarrollo de la inteligencia artificial, sobre todo aquellas que son generativas (pueden producir contenido) de audio, video y fotografías, los cibercriminales han empezado a usar estas capacidades para mejorar sus estrategias y realizar ciberataques mucho más complicados de detectar.

Ahora se ha popularizado un método de estafa basado (o apoyadas) por el uso de “rostros GAN”. Generative Adversarial Network (GAN) son programas de inteligencia artificial que pueden generar contenido digital que se aproxima a la realidad, pero que en verdad no existe.

PUBLICIDAD

Las imágenes de rostros creadas por este tipo de programas no corresponden a una persona real y son completamente ficticias. Sin embargo, su parecido con una fotografía verdadera es la que genera problemas al momento de intentar reconocer y esto puede ser aprovechado por delincuentes para realizar diversas estafas.

PUBLICIDAD

Según la compañía de ciberseguridad ESET, existe un 50% de posibilidades de confundir un rostro falso generado por GAN con otro real, lo que hace de esta estrategia la ideal para la creación de perfiles falsos en redes sociales. El objetivo de este tipo de estafas es principalmente descubrir información confidencial para robar dinero de las cuentas de ahorro es el más común.

Para ello, se podrán apoyar en diferentes métodos como las estafas amorosas (que terminan en conversaciones en las que se pide “ayuda económica”), phishing (robando la identidad de una persona real para enviar mensajes de servicio al cliente que no existen), entre otros.

PUBLICIDAD

Otro de los riesgos que se corre con este tipo de tecnología es la difusión de información falsa. Este tipo de rostros generados por inteligencia artificial ya han sido utilizados previamente para adulterar videos o audios de autoridades nacionales en los que supuestamente se expresan de una forma inadecuada o criticable. Esto puede llegar a poner en riesgo las buenas relaciones entre países si se hace a gran escala.

PUBLICIDAD

El robo de identidad también es posible con esta tecnología pues se pueden reproducir imágenes altamente similares a las de un artista o personalidad conocida. Esta metodología incluso tendría la capacidad de burlar algunos sistemas de reconocimiento facial para la autenticación del acceso a algunos dispositivos. Aunque algunas compañías estén trabajando para prevenir que esto ocurra, por el momento no se dispone de funciones que prevengan estos casos.

Para evitar ser una víctima del uso de estas imágenes y detectarlas tan pronto sea posible, cada usuario deberá tener en cuenta estas recomendaciones:

PUBLICIDAD

- Verificar la fuente de la que viene la imagen para asegurarse de que su origen es real y no se ha usado un software adicional, se puede guardar la fotografía y luego realizar una búsqueda de imágenes en Google para saber si ha sido extraída de un sitio existente. Lo mismo se puede realizar en caso de que se trate de un GIF o un video enviado por cualquier medio.

PUBLICIDAD

- Mantener actualizados los sistemas de seguridad tanto de computadores de escritorio, laptops, celulares y cualquier otro dispositivo electrónico. Esto permitirá que los antivirus que se tengan instalados trabajen activamente en la detección y eliminación.

- No compartir información confidencial es el consejo más práctico para no ser una víctima de un ciberataque que recurra a este tipo de prácticas. Si bien una cuenta puede parecer auténtica y confiable para compartir información bancaria, esto no significa que vaya a serlo o que no tenga intereses ocultos luego de obtener los datos necesarios.

PUBLICIDAD

PUBLICIDAD

PUBLICIDAD

Últimas Noticias

Por qué los trabajadores de Microsoft han tenido que vivir días a “ritmo acelerado”

La empresa implementa cambios estructurales para priorizar la eficiencia y recursos en áreas como la nube y la IA

Qué teléfonos perderán WhatsApp en mayo de 2026 y cómo saber si tu dispositivo está en riesgo

La nueva actualización elimina el soporte para modelos antiguos de Android e iPhone, obligando a los usuarios a actualizar su sistema operativo

Ahora tendrás un asistente legal con IA en Word: todo gracias a una startup de 11.000 millones de dólares

Esta herramienta permite analizar riesgos contractuales y comparar cláusulas directamente desde el documento

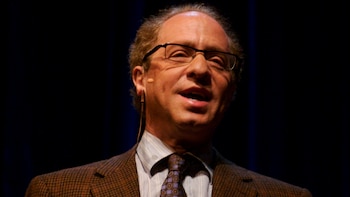

Quién es el científico que trabajó en Google y afirma que en 2029 los humanos podrán desafiar el envejecimiento

Medición de edad biológica, medicina personalizada y monitoreo continuo con IA son los pilares que acercan la promesa de una vida indefinida