Un keylogger que se traduciría como "registrador de teclas" es un software o hardware espía que registra cada una de las teclas que se presionan y esa información es enviada por la web.

De ese modo, un atacante podría obtener contraseñas, claves bancarias y números de tarjetas de crédito. Básicamente puede ver absolutamente toda la información que se ingresa en el equipo.

Indicios:

En algunas ocasiones el equipo puede funcionar con mayor lentitud, recalentarse, tener un menor rendimiento de la batería. Sin embargo, estos llamados de alerta no siempre están. Con el paso del tiempo, los ataques se sofistican y los programas maliciosos se vuelven más difíciles de detectar

Cómo rastrear los keyloggers:

Los hardware que se emplean con esta finalidad son fáciles de identificar porque son adaptadores que se intercalan en el puerto del teclado. Basta con revisar el equipo para poder identificar un gadget extraño.

En otros casos hay dispositivos dentro del teclado y en este caso para identificarlo hay que abrir el teclado y ver si hay algún cuerpo extraño camuflado con el resto de los elementos.

LEA MÁS: Cómo protegerse del nuevo malware que se esconde en Word

En el caso de que se trate de un programa espía entonces la manera más fácil de identificarlo es instalar una solución de seguridad y realizar un escaneo completo del equipo. Usualmente estos sistemas se identifican de ese modo. También se sugiere mantener el sistema operativo actualizado. Esta es una medida de prevención válida para todo tipo de malware y todo tipo de dispositivos.

"Se pueden revisar los procesos que están en el sistema por medio del administrador de tareas. Aunque también es posible que allí no se identifique porque el proceso malicioso podría estar inyectado en otros procesos, entonces hay otras herramientas gratuitas como SysInspector o Sysinternals de Window que no solo detallan los procesos sino también los hilos de cada proceso para ver si, por ejemplo, se identifica algún movimiento raro como una conexión a un servidor en otro país", explica Denise Giusto, investigadora de seguridad de Eset, en diálogo con Infobae.

En este sentido, explica que cuando el usuario tiene todas las herramientas puede realizar un análisis detallado del equipo donde se pueden visualizar los procesos, las conexiones de red que el equipo está manteniendo con otros dispositivos, los paquetes de datos que se están transmitiendo y qué información contienen, además de poder identificar las llaves de registros que se han creado.

"Es posible ver los procesos que están siendo automáticamente iniciados al momento de encender el equipo o archivos que puedan estar siendo accedidos de manera recurrente por ciertos procesos para escribir nueva información, que en el caso del keylogger sería el registro de teclas presionadas", detalla la especialista.

LEA MÁS: 6 consejos para evitar ser espiado por el router de wi fi

En los dispositivos móviles también se puede hacer un análisis detallado por medio de una solución de seguridad.

A su vez, si se sospecha que hay algún programa espía, se puede iniciar el equipo en Modo Seguro ir hasta Configuración y luego Administración del dispositivo, como se indica aquí.

En ese caso se verá cuáles son los programas que tienen permisos especiales y si alguno resulta sospechoso se lo puede desinstalar. Hay que recordar que conviene que esto lo realice alguien con cierto conocimiento técnico porque, de lo contrario, se podría quitar algún programa que resulte esencial para el correcto funcionamiento del celular.

LEA MÁS: Cómo protegerse de los espías de celulares

Cómo se propagan

Los keylogger así como otros sistemas espía suelen convencer a la víctima de que se descargue algún software malicioso. Este engaño se orquesta por medio de algún correo o mensaje que tiene un link de descarga o un adjunto.

También se puede propagar por medio de aplicaciones engañosas o bien puede tratarse de ataques drive-by-download, por los cuales el programa se descarga simplemente cuando se visita una página comprometida. Es decir que con tan solo navegar en un sitio vulnerado ya se puede ser víctima de este tipo de programas.

LEA MÁS:

Las polémicas aplicaciones para espiar celulares

Cómo saber si te están espiando por Bluetooth

Criptomonedas y redes de computadoras zombies: así son los nuevos ciberataques

Las otras internets: secretos, prohibiciones y fronteras en el mundo digital

Últimas Noticias

Una figura del tenis reveló por qué insulta en otro idioma durante sus partidos: “Es hermoso”

La número 1 del mundo Aryna Sabalenka confesó su particular actitud en medio del Miami Open que busca conquistar

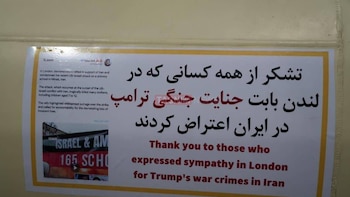

Irán utiliza la foto de Pedro Sánchez y difunde un vídeo en el que el presidente encabeza sus misiles dirigidos contra Israel

La Guardia Revolucionaria Islámica no se ha atribuido de manera oficial las imágenes compartidas por sus medios afines, pero no es la primera vez que aparecen mensajes propagandísticos en su armamento balístico

Metro CDMX y Metrobús hoy 23 de marzo

Información y actualización del servicio de transporte público en la capital este lunes

Temblor hoy 23 de marzo en México: se registró un sismo de magnitud 4.0 en Oaxaca

Sigue en vivo todas las actualizaciones sobre movimientos telúricos este lunes

¿Información sobre tu viaje? Revisa los vuelos cancelados y demorados en el AICM

El aeropuerto capitalino informa en tiempo real el estatus de todos sus vuelos