El joven de 23 años que salvó al mundo de un devastador ciberataque el pasado mes de mayo desde su casa, en la ciudad costera inglesa de Ilfracombe, encontró otra campaña de extorsión en línea que parece que tenía la intención de extenderse por todo el mundo.

Sobre las 6 de la tarde del 27 de junio, Marcus Hutchins, investigador de seguridad informática y ávido surfista, recibió la llamada de un amigo que le advertía que había ataque en marcha. Temiendo el regreso del malvado virus WannaCry, Hutchins conectó la computadora que comparte en casa con sus padres y su hermano menor para escanear los últimos informes.

PUBLICIDAD

En ese momento, más de ochenta bancos ucranianos, agencias gubernamentales y firmas multinacionales, como el gigante naviero A.P. Moller-Maersk y la mayor petrolera rusa Rosneft, habían sido golpeados por un ataque cibernético que se extendía como una plaga a través de las redes.

En menos de veinte minutos, Hutchins se apoderó de una muestra del malware y se sintió aliviado al saber que no se trataba de otro WannaCry, que infectó a cientos de miles de computadoras en más de 150 países, sino de un virus mucho más orientado y menos violento.

PUBLICIDAD

Aunque ambos ataques se aprovecharon de las fallas en el sistema operativo Windows de Microsoft para propagar toda su carga dañina, WannaCry utilizó Internet para expandirse (cada máquina infectaría a otra, creando un efecto de bola de nieve) mientras que el llamado ataque Petya estaba reducido a las redes locales. Petya parecía mucho más grande al principio porque los hackers habían atacado a la compañía de software ucraniana M.E. Doc y utilizaron una característica de actualización automática para descargar sus archivos infectados en las computadoras de todos los usuarios del software, según Hutchins.

Tanto el experto como otros investigadores de la compañía de inteligencia informática Kryptos Logic, con sede en Los Ángeles (California), trabajan como i fueran sismólogos: exploran Internet a partir de los temblores electrónicos que podrían indicar el siguiente ataque. Esta vez fue solamente una observación, pero el 12 de mayo pasado, Hutchings detuvo el virus de WannaCry, que paralizó algunas organizaciones como el Servicio Nacional de Salud de Gran Bretaña, el Deutsche Bahn en Alemania y las fábricas de Renault en toda Europa.

PUBLICIDAD

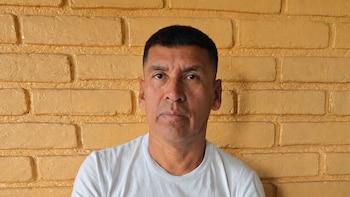

Con pelo rizado, jeans holgados, camiseta y zapatillas de deporte, Hutchins es un héroe indiscutible. Rara vez se había alejado de la zona rural de Devon, donde ha vivido desde que tenía ocho años. Tampoco había viajado al extranjero hasta el año pasado. Aprendió a programar computadoras a los 12 años y se divertía siguiendo la pista de los ataques informáticos antes de que le pagaran para hacerlo.

Huthins empezó con un blog llamado MalwareTech cuando era un adolescente y fue contratado por Kryptos en 2015. Ni sus padres ni sus amigos sabían que tenía un trabajo hasta que conocieron todo sobre el ataque de WannaCry.

PUBLICIDAD

Hutchins tenía que irse de vacaciones, pero al volver a casa después de comer una hamburguesa con papas fritas y ver la carnicería que WannaCry había estado haciendo, no pudo resistirse al contraataque.

"El hecho de que tantos fideicomisos del Departamento de Seguridad Nacional (NHS por sus siglas en inglés) estuvieran siendo atacados al mismo tiempo era algo sin precedentes", afirmaba Hutchins durante una entrevista pocas semanas después del ataque mientras bebía una lata de Coca-Cola en un bar de Ilfracombe. "Para mí fue como una alerta roja, que mostraba que ese virus se estaba propagando por su cuenta", relató.

PUBLICIDAD

La mayoría de los programas de secuestro o chantaje , que obliga al usuario a realizar un pago a cambio de descifrar el código del virus, se transmiten a través de archivos adjuntos de correo electrónico de remitentes que infectan a las computadoras cuando estos se abren. Hutchins admitió estar convencido de que muchas personas abrirían ese correo electrónico.

Después de analizar una muestra del malware y ver cómo se difundía a través de los protocolos de la red de Microsoft para compartir archivos, se dio cuenta de que estaba utilizando una red informática supuestamente robada a la Agencia de Seguridad Nacional de Estados Unidos (NSA por sus siglas en inglés). Conocida como "EternalBlue", formaba parte de un programa con sofisticadas herramientas de hacking de la NSA que iban dirigidas al software de Microsoft y que, a su vez, habían sido obtenidas por la banda criminal Shadow Brokers el año pasado. Habían empezado a filtrarse en Internet a partir del mes de abril.

PUBLICIDAD

Hutchins también se dio cuenta de una peculiaridad en el código malicioso. Encontró la existencia de un nombre de dominio sin sentido que no estaba registrado. Registró el dominio por USD 11 dólares, redirigió todo el tráfico a un servidor diseñado para capturar datos maliciosos, conocidos como sinkhole, lo que le permitiría monitorear el progreso del ataque.

Aunque no se estaba dando cuenta en ese momento, Hutchins había disparado el interruptor de matar hacia el malware. Antes de infectar y cifrar el disco duro de una computadora, WannaCry consultaría el dominio y, mientras permaneciera sin registrar, procedería al ataque. Después de que el virus comprobara el dominio y lo encontrara activo, se cerró inmediatamente. Cerca de 100 millones de intentos de infección informática, incluyendo más de 7 millones en Estados Unidos, han sido mitigados desde entonces, según datos de Kryptos.

PUBLICIDAD

PUBLICIDAD

PUBLICIDAD

Últimas Noticias

Daniel Quintero afirmó que sí hay recursos en el sistema de salud, advirtió problemas de manejo y presuntos desvíos

El superintendente de Salud cuestionó la lectura sobre la crisis del sector y aseguró que el problema no está en la disponibilidad de recursos, sino en su administración y destino dentro del modelo sanitario

Justicia en El Salvador: imponen 10 años de cárcel a hombre que intentó asesinar a una joven de 22

Oscar Antonio Alvarado Mancia, de 54 años, fue sentenciado a una década de cárcel por un intento de feminicidio en perjuicio de una joven de 22 años, a quien maltrató y controló antes de atacarla en una zona rural.

EN VIVO - Colombia vs. Venezuela Sudamericano Femenino Sub-17: las ‘cafeteras’ buscarán asegurar su cupo al mundial

El enfrentamiento decisivo entre la selección Colombia y el conjunto “vinotinto” se llevará a cabo en el estadio Ameliano de Villeta, Paraguay

El Salvador: Alianza FC se queda sin técnico frente a los cuartos de final del Torneo Clausura 2026

El entrenador argentino acordó terminar su contrato con el club salvadoreño luego de que se confirmara la pérdida de sintonía con los jugadores quienes, según el técnico, “no soportaron la presión” que él ejercía.

La nueva herramienta de WhatsApp que refuerza la seguridad de sus chats y datos sensibles

WhatsApp presentó una nueva función de seguridad que activa restricciones avanzadas para proteger chats, perfiles y datos personales