El 25 de febrero de 2026, la empresa israelí de ciberseguridad Gambit Security publicó lo que describió como una investigación sobre el ciberataque más grande jamás registrado contra el gobierno mexicano. La revelación no llegó sola: venía empaquetada junto al anuncio de 61 millones de dólares en financiamiento.

Según el comunicado, un actor desconocido habría infiltrado el Sistema de Administración Tributaria a finales de diciembre de 2025 y, en el transcurso de un mes, habría comprometido diez instituciones gubernamentales y una financiera, exponiendo aproximadamente 195 millones de identidades y exfiltrando alrededor de 150 gigabytes de datos sensibles: registros fiscales, padrón electoral y registros civiles. El atacante, afirmó Gambit, incluso habría construido un sistema automatizado para falsificar certificados fiscales oficiales con datos en tiempo real.

El elemento más llamativo de la narrativa, sin embargo, no fue la escala del supuesto ataque sino su método: según Gambit Security, el actor malicioso habría utilizado Claude, el asistente de inteligencia artificial de Anthropic, para generar scripts, identificar vulnerabilidades y automatizar procesos de extracción de datos. Anthropic respondió señalando que investigó el incidente, suspendió las cuentas involucradas y reforzó sus mecanismos de seguridad.

La historia circuló con rapidez. Bloomberg, Engadget y Security Week la retomaron, y en todos los casos la narrativa del hackeo opacó por completo el anuncio de inversión que supuestamente la motivaba. Desde una perspectiva informativa, la lógica es comprensible: una vulneración masiva de datos gubernamentales es, evidentemente, una noticia de mayor impacto que una ronda de financiamiento corporativo.

Ahí comienza el problema.

El supuesto estudio de Gambit Security no ha sido sometido a revisión académica alguna, ni ha sido presentado públicamente en detalle. No existe un informe técnico verificable, con metodología expuesta, que permita contrastar sus afirmaciones. Lo que existe es un comunicado de prensa elaborado por la agencia de relaciones públicas, Tellny, distribuido a través de Newswire, en el que una empresa recién fondeada con decenas de millones de dólares se posiciona como la única que documentó el ataque cibernético del siglo en México.

La pregunta que esta secuencia de hechos impone es legítima e incómoda: ¿fue el relato del hackeo construido estratégicamente para fortalecer la imagen de liderazgo tecnológico de Gambit Security y promover su portafolio de servicios en un mercado que la propia empresa identificó como vulnerable?

Lo que vuelve el asunto particularmente complejo es que los datos existen. Las filtraciones son reales. Instituciones como el SAT, el Instituto Nacional Electoral, los gobiernos de Estado de México, Jalisco, Michoacán y Tamaulipas, el Registro Civil de la Ciudad de México y un organismo de agua potable de Monterrey han sufrido brechas de seguridad documentadas y rastreadas por el periodista Ignacio Gómez Villaseñor y la unidad de investigación de SILIKN. Los volúmenes de datos comprometidos que circulan en foros clandestinos, la dark web y canales de Telegram superan con creces los 150 gigabytes que Gambit menciona: sólo en lo que va de 2026, el acumulado confirmado ronda los 2.6 terabytes.

Pero corresponden a incidentes distintos, perpetrados por actores distintos, en momentos distintos.

La operación narrativa de Gambit consiste, precisamente, en agrupar esos incidentes dispersos bajo una historia unificada protagonizada por un solo atacante sofisticado que empleó inteligencia artificial como herramienta central. Esa construcción se aparta de la evidencia técnica disponible. En la mayoría de los casos documentados, los ataques tuvieron su origen en la explotación de vulnerabilidades antiguas, configuraciones deficientes e infraestructura obsoleta, deficiencias estructurales que el gobierno mexicano ha sido incapaz o renuente de corregir. No en mecanismos avanzados de inteligencia artificial. Esto no significa que el uso de IA para facilitar ciberataques sea imposible —su potencial ha sido demostrado en otros contextos— pero en los incidentes específicos señalados, la evidencia no respalda esa hipótesis.

Lo verdaderamente inquietante no es el hackeo en sí, sino el uso estratégico de su narrativa.

México es un escenario que ofrece condiciones casi ideales para este tipo de operación discursiva. El Estado mexicano no suele investigar, perseguir ni sancionar con firmeza las actividades cibercriminales; su respuesta institucional tiende a limitarse a minimizar, evadir y negar mediante tarjetas informativas. Esa opacidad convierte al país en un entorno donde las versiones parciales o estratégicamente construidas circulan con escaso cuestionamiento y mínima supervisión institucional.

Elegir México como caso emblemático no parece casual: le otorga al relato una verosimilitud que lo vuelve difícil de rebatir públicamente, al tiempo que proyecta a quien lo enuncia como una autoridad técnica con capacidades que el propio Estado afectado no posee.

El efecto sobre la ciudadanía no es menor. El temor generado por la exposición mediática de estas amenazas beneficia comercialmente a quienes ofrecen soluciones frente a ellas, mientras el ciudadano mexicano promedio permanece igual o más desprotegido ante las fallas estructurales que originan el problema. La percepción de vulnerabilidad se profundiza, la desconfianza se consolida y el ecosistema del cibercrimen se expande, todo ello sin que las causas reales sean atendidas.

El problema de fondo es estructural y persistente. México arrastra debilidades en materia de ciberseguridad que lo han convertido, en los hechos, tanto en un laboratorio de pruebas como en un blanco especialmente susceptible a ataques reales y a narrativas que resultan difíciles de verificar o refutar. La ausencia de investigaciones rigurosas y de políticas correctivas sostenidas no solo facilita la explotación de sistemas obsoletos, sino que abre espacio para que relatos como el de Gambit Security ganen tracción mediática sin pasar por el filtro del escrutinio técnico o institucional.

Tanto los ciberataques reales como las narrativas fabricadas o distorsionadas producen efectos concretos y similares: alimentan el miedo, erosionan la confianza y amplifican la percepción de un Estado incapaz de proteger a sus ciudadanos.

Distinguir entre unos y otras requiere exactamente lo que más escasea en este escenario: investigación independiente, marcos legales efectivos, rendición de cuentas y una cultura de ciberseguridad que no dependa de los intereses comerciales de quienes la promueven.

Mientras eso no exista, el negocio del miedo seguirá siendo, en México, un negocio extraordinariamente rentable.

* Víctor Ruiz. Fundador de SILIKN | Emprendedor Tecnológico | Coordinador de la Subcomisión de Ciberseguridad de COPARMEX Querétaro | Líder del Capítulo Querétaro de OWASP | NIST Cybersecurity Framework 2.0 Certified Expert (CSFE) | (ISC)² Certified in Cybersecurity℠ (CC) | Cyber Security Certified Trainer (CSCT™) | EC-Council Ethical Hacking Essentials (EHE) | EC-Council Certified Cybersecurity Technician (CCT) | Cisco Ethical Hacker & Cybersecurity Analyst.

X:https://x.com/victor_ruiz

Instagram:https://www.instagram.com/silikn

YouTube:https://www.youtube.com/@silikn7599

** Las expresiones emitidas en esta columna son responsabilidad de quien las escribe y no necesariamente coinciden con la línea editorial de Infobae México, respetando la libertad de expresión de expertos.

Más Noticias

Festival Atmósfera 2026: Siddhartha llega al Deportivo Sierra Hermosa del Edomex

El cantautor promete conquistar el escenario de Tecámac con su característico sonido indie rock

Mi Beca para Empezar, CDMX: Clara Brugada confirma fecha exacta del pago de tres meses para estudiantes de primaria

El aviso fue lanzado para que los padres de alumnos que estudian cuarto, quinto y sexto de primaria se mantengan atentos al depósito

Así puedes recuperar tu cuenta del Infonavit si pierdes tu correo electrónico

Las personas afectadas por la falta de acceso pueden validar su identidad siempre que presenten la documentación y datos personales requeridos para restablecer su cuenta

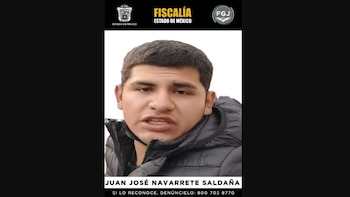

Prefirió extorsionar que trabajar: le dan 70 años de prisión a Juan José en Tultitlán

La pena fue oor el delito de extorsión cometido contra dos comerciantes de la zona. La sentencia, dictada por una autoridad judicial local, se fundamentó en la responsabilidad directa del acusado en hechos ocurridos en mayo de 2025

Arzobispado de Guadalajara confirma envío de cartas donde se abogó por hijos de “El Mencho” en EEUU: “Faltó prudencia”

Un sacerdote solicitó clemencia para los hijos del líder del CJNG asegurando que habían crecido “espiritual y humanamente”