Una de las variantes detectadas por los expertos, de acuerdo con LayerX, demostró capacidades de evasión y sofisticación más avanzadas que otras, alcanzando de manera individual más de 3.800 instalaciones. Esta situación se enmarca dentro de la campaña GhostPoster, que ha sido vinculada con la distribución de extensiones maliciosas en plataformas como Mozilla Firefox, Google Chrome y Microsoft Edge. Según la información publicada por LayerX y recogida por diversos medios, las actividades asociadas a GhostPoster han afectado al menos a 840.000 equipos mediante la instalación de extensiones en estos navegadores, operando en segundo plano para monitorizar la actividad de los usuarios y habilitar accesos no autorizados a sus sistemas.

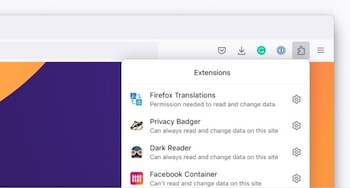

De acuerdo con el medio que reportó los hallazgos, la campaña GhostPoster utiliza código JavaScript que se esconde de manera eficaz en imágenes PNG del propio logo de la extensión, gracias a técnicas avanzadas de esteganografía. Este método permite que el contenido malicioso pase inadvertido durante las inspecciones convencionales, lo que dificulta la detección tanto por los usuarios como por los sistemas automáticos de seguridad de las plataformas de extensiones. Tal como consignó LayerX, algunas extensiones llevaban años activas en las tiendas oficiales de los principales navegadores y presentaban funcionalidades aparentemente legítimas, como servicios de traducción, bloqueadores de anuncios o redes privadas virtuales (VPN).

Durante diciembre, analistas de la firma de seguridad KOI habían descubierto diecisiete aplicaciones maliciosas incorporadas en la tienda de Mozilla Firefox, dirigidas a usuarios que buscaban servicios comunes y que ya acumulaban más de 50.000 descargas. Luego, LayerX identificó otros diecisiete complementos con características similares en los catálogos de Microsoft Edge y Google Chrome, incrementando el alcance del ataque y el número total de instalaciones detectadas. Según detalló LayerX, todas estas extensiones formaban parte de un esquema coordinado que perseguía objetivos como la vigilancia en tiempo real, la recolección de datos y la instalación de puertas traseras para el control remoto de los dispositivos atacados.

El responsable principal detrás de GhostPoster fue identificado como Darkspectre, un actor malicioso conocido en los últimos años por emplear extensiones con código dañino para infiltrar equipos y redes. El medio LayerX explicó que, además de GhostPoster, Darkspectre había utilizado a lo largo del tiempo metodologías y recursos técnicos compartidos en otras campañas como ShadyPanda y The Zoom Stealer. Estas iniciativas, aunque con métodos y finalidades propios, presentaban puntos de conexión en la infraestructura digital empleada, facilitando la distribución masiva del malware a través de medios considerados hasta ese momento como confiables.

En análisis desarrollados por LayerX y KOI, se remarcó que la campaña GhostPoster no representa un episodio aislado dentro de las amenazas informáticas a través de extensiones, sino el resultado de una estrategia constante desarrollada a lo largo de varios años. El medio atribuyó a estos hallazgos el hecho de que varias de las campañas de Darkspectre han logrado permanecer activas durante periodos extendidos, beneficiándose de controles insuficientes en los sistemas de verificación de las tiendas de complementos oficiales.

El mecanismo central de la amenaza GhostPoster reside en el uso de tecnología de ocultamiento de información en imágenes digitales, particularmente en el archivo gráfico que representa el logotipo de cada extensión maliciosa. Esta táctica, señalada por los investigadores, permite que el código dañino eluda la revisión durante el proceso de publicación y actualización, posibilitando la ejecución de scripts sin alertar al usuario ni a las herramientas de análisis automático de las plataformas.

Entre las funcionalidades observadas por los especialistas, se incluyeron la monitorización continua del comportamiento del usuario en la web y la apertura de puertas traseras, con el objetivo de habilitar el acceso remoto a los dispositivos comprometidos. Estos métodos, según LayerX, coinciden con los esquemas utilizados en campañas anteriores atribuidas al mismo actor y generan riesgos sustanciales para la privacidad y el control sobre los sistemas vulnerados.

La presencia sostenida de estas extensiones en canales oficiales destaca las dificultades que enfrentan tanto los proveedores de navegadores como sus políticas de revisión para detectar y bloquear herramientas maliciosas que imitan servicios populares. Los informes de KOI y LayerX señalaron que, pese a los controles existentes, los actores maliciosos han conseguido mantener operaciones a gran escala y durante lapsos prolongados, situando estos incidentes como parte de uno de los movimientos más extensos y sofisticados registrados en el entorno de las extensiones para navegadores.

Finalmente, LayerX afirmó que el seguimiento de la infraestructura técnica compartida por GhostPoster, ShadyPanda y The Zoom Stealer permitió documentar la evolución y la diversificación de estos ataques, ofreciendo evidencias sobre la adaptabilidad de Darkspectre para sortear los obstáculos planteados por los mecanismos de seguridad de las plataformas digitales. La investigación en curso sigue ampliando la base de conocimientos sobre estas tácticas, con foco en limitar el alcance de nuevas infecciones y fortalecer los sistemas de protección frente a campañas similares.

Últimas Noticias

El presidente de Irán subraya el "sabio liderazgo" de Mojtaba Jamenei en medio de la guerra con Israel y EEUU

Masud Pezeshkian elogió la elección de Mojtaba Jamenei como nuevo líder supremo y aseguró que su experiencia es clave para solucionar la crisis nacional, ocurrida tras la muerte de Alí Jamenei y la ofensiva conjunta contra Irán

El G7 dispuesto incluso a recurrir a las reservas estratégicas para estabilizar el mercado

Europa incrementó un 210% la importación de armas y es la región del mundo que mas se rearma en la última década

El traslado masivo de equipos militares hacia Ucrania multiplicó las compras de armamento en el continente, según el SIPRI, llevando a la creación de nuevas alianzas industriales e impulsando la autosuficiencia tecnológica y manufacturera frente a amenazas externas

Al menos 30 muertos en el sur de Etiopía en inundaciones causadas por fuertes lluvias

Irán lanza su ataque "más duro" y el petróleo sigue en bajada: el duodécimo día de guerra