"Harán falta dos años para que Irán salve el retroceso", calculó Ralph Langer, según cita el diario israelí. Se trata de uno de los consultores que analizó el código del programa que atacó las instalaciones nucleares de la República Islámica.

"Esto fue casi tan efectivo como un golpe militar, pero aun mejor considerando que no hubo bajas ni una guerra total; desde una perspectiva militar, esto fue un gran éxito", agregó Langer.

El especialista alemán hizo estas declaraciones cuando llegan nuevos informes acerca de que Stuxnet sigue atacando del sistema informático de la principal planta iraní de enriquecimiento de uranio de Natanz y el reactor de Busher, recientemente inaugurado.

El mes pasado, la Agencia Internacional de Energía Atómica (IAEA), dijo que Irán había suspendido los trabajos en su planta probablemente debido al virus. Langer considera que Teherán debería deshacerse de las computadoras infectadas por ese programa que es "el más avanzado y agresivo malware en la historia".

"Es muy difícil limpiar las instalaciones de Stuxnet y sabemos que Irán no es bueno en tecnología de la información y están recién empezando a aprender de qué se trata todo esto".

Las especulaciones en torno al origen del virus apuntaron a la Unidad 8200 de la Inteligencia Militar israelí, conocida por su capacidad en la materia, como posible creadora del software. También fueron señalados los Estados Unidos. En opinión de Langer, al menos esos dos países estuvieron detrás del Stuxnet.

El diario israelí cita también a Eric Byres, un experto en seguridad informática que, desde su sitio Toffino Security brinda asesoramiento a compañías sobre problemas relacionados con el Stuxnet, que en el último tiempo había recibido muchas consultas on line de iraníes. "Irán no estaba en nuestro mapa, y de repente estamos ahora teniendo masivas visitas de gente en nuestro website que podemos identificar como de Irán; hablamos de cientos de personas".

Más Noticias

La CAR impone condiciones estrictas para el desarrollo urbanístico en zonas rurales de Bogotá y Cundinamarca: frenará la expansión

Las autoridades ambientales buscan controlar la ocupación desordenada del suelo rural y la sobreutilización de los ecosistemas, incorporando herramientas técnicas y restricciones para preservar recursos hídricos y zonas de alta capacidad agrícola

Super ONCE estos son los números ganadores del Sorteo 5 de este 13 mayo

Como cada miércoles, aquí están los resultados del sorteo dado a conocer por Juegos Once

Miembros de mesa tendrán un nuevo pago por cumplir su labor en segunda vuelta de las Elecciones 2026

Aquellos que fueron miembros de mesa la jornada del 12 de abril, lo volverán a hacer el 7 de junio. Las modalidades de pago y los detalles sobre la jornada ya están definidos

Ángel de Brito se reencontró con Marcelo Tinelli y anunció la vuelta del Bailando: “El último”

El conductor dio detalles en Storytime en Bondi Live sobre el regreso del certamen para una temporada final. Quién fue el primer famoso convocado. Cuándo debutaría. Los detalles

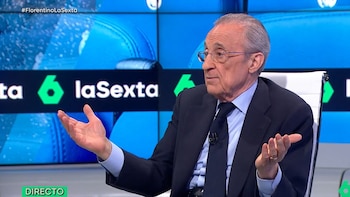

Florentino Pérez defiende el fichaje de Xabi Alonso y atribuye los problemas del Real Madrid al Mundial de Clubes: “No hicimos pretemporada y eso nos ha llevado a 28 lesiones”

El dirigente señala la acumulación de bajas y rechaza las críticas sobre el banquillo y el vestuario