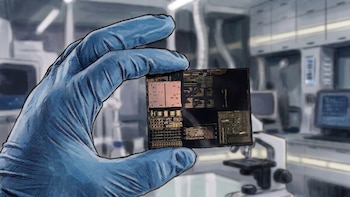

Investigadores de Blackwing Intelligence han revelado fallos en la seguridad de Windows Hello. Estas vulnerabilidades podrían comprometer el sistema de autenticación de huellas dactilares utilizado en laptops de Dell, Lenovo y Microsoft.

Este hallazgo pone en riesgo la integridad de un método que se consideraba seguro para el acceso a dispositivos y datos personales.

PUBLICIDAD

Windows Hello es un sistema de tecnología biométrica desarrollado por Microsoft que permite a los usuarios de Windows 10 y Windows 11 autenticarse en sus dispositivos, aplicaciones y servicios en línea con solo un reconocimiento facial o de huellas dactilares, en lugar de utilizar contraseñas.

Los especialistas de Blackwing Intelligence realizaron un estudio para el grupo MORSE de Microsoft, centrado en la ingeniería de seguridad e investigación ofensiva, analizando la protección de los tres sensores biométricos de huellas más relevantes para el sistema Windows Hello.

PUBLICIDAD

“Nuestras computadoras portátiles objetivo fueron: Dell Inspiron 15, Lenovo ThinkPad T14 y funda con teclado para Microsoft Surface Pro con identificación de huellas dactilares (para Surface Pro 8/X)”, según puntualizaron los investigadores en página web.

Hallaron vulnerabilidades críticas en el Protocolo de conexión segura de dispositivos (SDCP) de Microsoft, específicamente en su implementación criptográfica del protocolo TLS personalizado. Estos fallos podrían comprometer la seguridad en las comunicaciones a través de una red. La detección se logró después de una extensa ingeniería inversa de software y hardware por parte de los investigadores.

PUBLICIDAD

La preocupación radica en la amplia utilización del protocolo TLS en diversos escenarios de autenticación y comunicación digital, lo que significa que cualquier fallo en su implementación podría tener repercusiones significativas para la confidencialidad y la integridad de la información transmitida entre usuarios y servicios en línea.

También se ha identificado que, una de las consecuencias de estas vulnerabilidades, es que los ciberdelincuentes pueden obtener acceso a un ordenador portátil de Windows esquivando el lector de huellas a través de un dispositivo USB con lector, con el que pueden realizar un ataque intermediario Man-inthe-Middle (MitM).

PUBLICIDAD

Esto sucede cuando un atacante se coloca entre dos partes que están comunicándose con el fin de interceptar, alterar o robar datos. Durante el ataque, el intruso puede capturar información sensible como credenciales de acceso y datos personales, e incluso inyectar mensajes maliciosos.

Así, pueden ingresar a los sistemas sin emplear Windows Hello, como en situaciones donde el dispositivo fue hurtado. Los especialistas han aclarado que esta técnica es efectiva únicamente si el sensor de huellas del aparato se ha usado con anterioridad.

PUBLICIDAD

Igualmente han destacado que al evaluar el protocolo SDCP, observaron que Microsoft realizó una labor destacable al crear un canal seguro entre el servidor y los dispositivos biométricos. No obstante, indicaron que el problema radica en los productores de los sensores, quienes parecen tener una comprensión equivocada de ciertas metas del diseño.

Han expresado que el SDCP abarca una gama muy restringida de funciones de un dispositivo típico y deja un amplio rango de posibilidades de ataque que dicho protocolo no protege en lo más mínimo.

PUBLICIDAD

Además, descubrieron que el protocolo SDCP no estaba activado en dos tercios de los dispositivos analizados. Por esta razón, los investigadores de Blackwing Intelligence han sugerido a los fabricantes de sistemas de autenticación biométrica la importancia de mantenerlo activo constantemente.

Recomendaron también que estas soluciones sean revisadas por un especialista independiente antes de ser integradas en los ordenadores.

PUBLICIDAD

Importancia del protocolo SDCP

El protocolo SDCP (Secure Device Connectivity Protocol) es importante porque proporciona un canal de comunicación seguro entre un dispositivo host y los dispositivos biométricos conectados a él.

Su objetivo principal es asegurar que los datos de autenticación, como las huellas dactilares, se transmitan de manera segura, evitando el riesgo de interceptación o manipulación por parte de atacantes. El SDCP es clave para mantener la integridad y privacidad de la información biométrica en sistemas de autenticación y garantizar que estos sistemas sean confiables y seguros para los usuarios.

PUBLICIDAD

PUBLICIDAD

PUBLICIDAD

Últimas Noticias

Testimonios apuntan a los planes de Elon Musk para financiar su propia ciudad en Marte

Según Greg Brockman, Musk quería transformar OpenAI porque una entidad sin fines de lucro no podía recaudar el capital que exigía la IA

Cómo funciona el chip óptico que podría abaratar y acelerar el desarrollo de tecnología para inteligencia artificial

Investigadores del MIT y la Universidad de Washington desarrollaron un circuito fotónico reprogramable eléctricamente que mantiene su configuración sin depender de una fuente de energía permanente

Cuánto dura ‘El diablo viste a la moda 2’: lo más buscado de la película en Google

La secuela protagonizada por Meryl Streep y Anne Hathaway recaudó 233,6 millones de dólares en su primer fin de semana a nivel mundial

Samsung: el imperio tecnológico marcado por dramas familiares y luchas de poder

La lucha por la sucesión en Samsung llevó a la cárcel a su heredero y a la caída de la presidenta Park Geun-hye

Anthropic y SpaceX firman un acuerdo para ampliar la capacidad de procesamiento de IA

La colaboración entre la startup de IA y la empresa de Elon Musk impulsa centros de datos de alto rendimiento y proyecta la computación en órbita