Telefónica investiga un 'hackeo' en Movistar que afecta a datos de clientes en Perú

Filtración de datos de 22 millones de registros de clientes de Movistar en Perú, debajo del hacker 'Dedale', que exige un rescate de 1.500 dólares por la información confidencial

Google utilizará LLM para identificar webs fraudulentas en Chrome

Google implementará inteligencia artificial en Chrome para detectar sitios web fraudulentos, utilizando modelos de lenguaje grande que evalúan el contenido e intención del sitio durante pruebas en Canary

Seis razones para cambiar ya mismo tus contraseñas: en dos segundos un criminal la puede descubrir

Al hacer un cambio periódico de las claves se pueden evitar accesos no autorizados y mantener la privacidad en línea

Cómo están robando criptomonedas con un video falso de Elon Musk

Los cibercriminales utilizan técnicas de deep fake e inteligencia artificial para tomar el control de canales de YouTube con millones de suscriptores

Las dos estafas virtuales más comunes en Black Friday y cómo evitarlas

Los usuarios pueden ser víctimas de cibercriminales si no se dan el tiempo de verificar las señales de advertencia

Cibercriminales usan el nombre de Bard para engañar a usuarios y descargar virus en sus dispositivos

Google aseguró que presentó denuncias y buscará proteger a los usuarios contra abusos online

Cibercriminales siguen usando la estafa de “Príncipe nigeriano”. Este es el motivo

Los estafadores buscan filtrar a los usuarios y sólo realizar el engaño con aquellos más inocentes o sin conocimientos de ciberseguridad

Cibercriminales están engañando a vendedores novatos con sus tiendas online

Los delincuentes usan páginas web falsas para robar la información bancaria de los usuarios

Cómo ver gratis la película Oppenheimer: el engaño más común para ser víctima de robos bancarios

Los correos de phishing buscan que los usuarios brinden información bancaria de forma voluntaria

Ciberdelincuentes usan reservas de hotel de Booking para robar datos de correos electrónicos

Los ladrones adjuntan un falso recibo de pago para que los usuarios entreguen la información personal

Últimas Noticias

Sílvia Pérez Cruz habla de la polémica entre Rosalía y Estrella Morente: “Ojalá se reencuentren”

La cantante que colaboró en la canción ‘La rumba del perdón’ del disco ‘Lux’ dice que “es muy difícil estar en el medio”, luego de declaraciones cruzadas entre ambas artistas

Bolivia: conflictos sociales presionan al Gobierno y surgen pedidos de renuncia con 15 puntos de bloqueo

Sectores movilizados exigen la renuncia del presidente en la jornada en la que cumple seis meses de gestión. El país registra 15 puntos de bloqueo por conflictos sociales este viernes

Giro de Italia EN VIVO con Egan Bernal en acción: siga el minuto a minuto de la etapa 1

La carrera inició en territorio búlgaro y en el final en su llegada a Burgas, hubo varias caídas, y con los colombianos teniendo una jornada tranquila, y con el francés Paul Magnier llevándose el primer reto de la ronda italiana

STAR: inteligencia artificial y biotecnología redefinen los límites de la fertilidad masculina

Esta tecnología, que combina análisis de ultra-alta velocidad, inteligencia artificial y manipulación robótica, permitiría recuperar células viables, evitando procedimientos invasivos en hombres con infertilidad severa

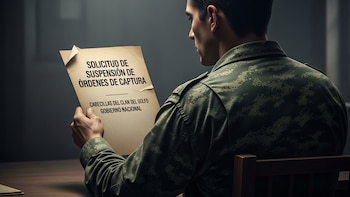

El Gobierno pidió suspender las órdenes de captura de 29 cabecillas del Clan del Golfo, entre ellos, ‘Chiquito malo’

El objetivo de esta disposición es facilitar la participación de los cabecillas en las negociaciones con el Ejecutivo, en el contexto del actual diálogo con la estructura armada